Threat Modeling-Vorlagen

Sichere dein Produkt von Grund auf. Die Threat Modeling-Vorlage hilft dir, deine Datenflüsse visuell darzustellen und potenzielle Schwachstellen zu erkennen, bevor sie zu Sicherheitsvorfällen werden, und verankert Vertrauen direkt in deine Architektur.

3 Vorlagen

- 47 positive Bewertungen772 Verwendungen

- 23 positive Bewertungen141 Verwendungen

- 12 positive Bewertungen115 Verwendungen

Was ist eine Threat-modeling-Vorlage?

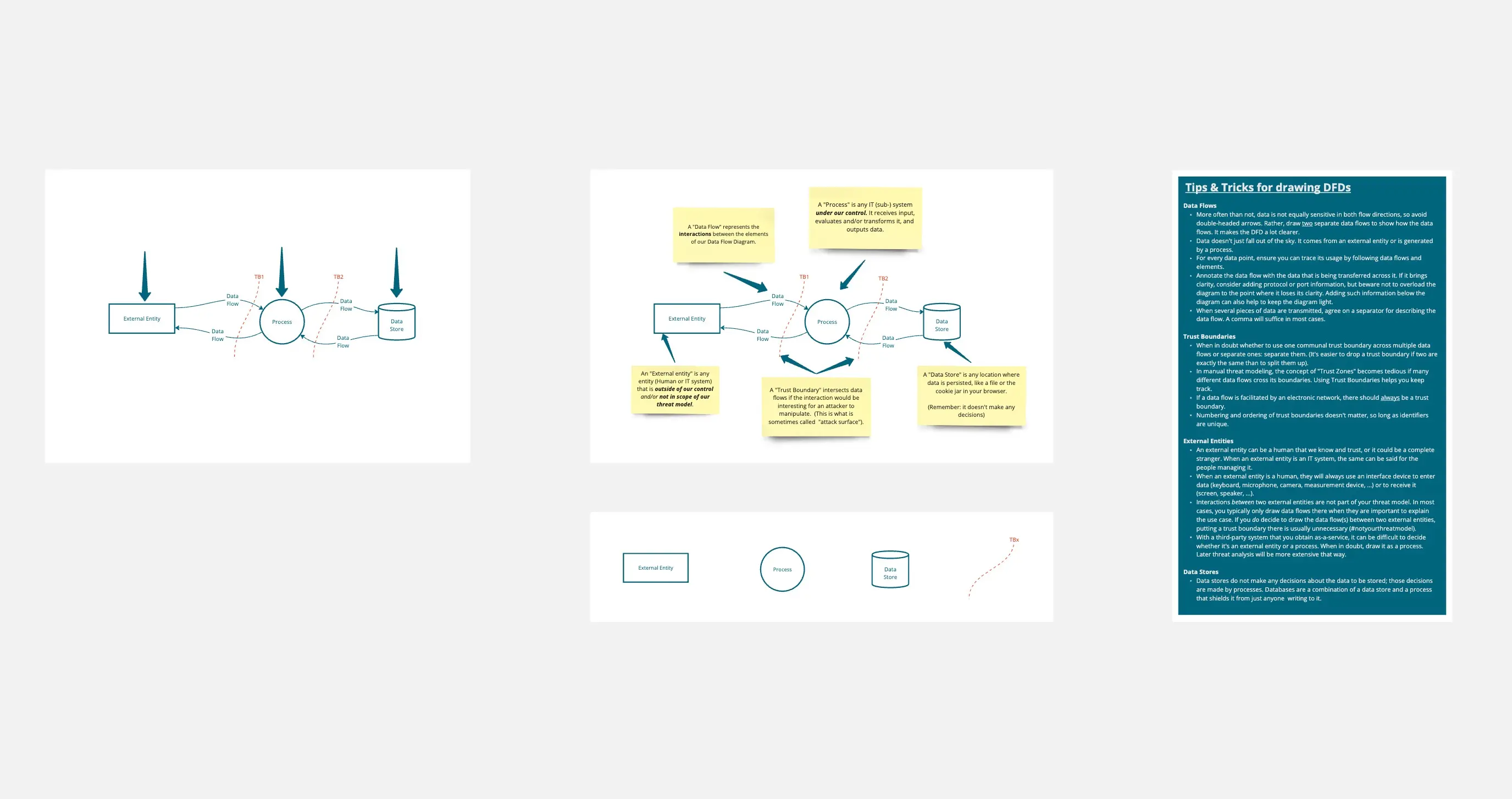

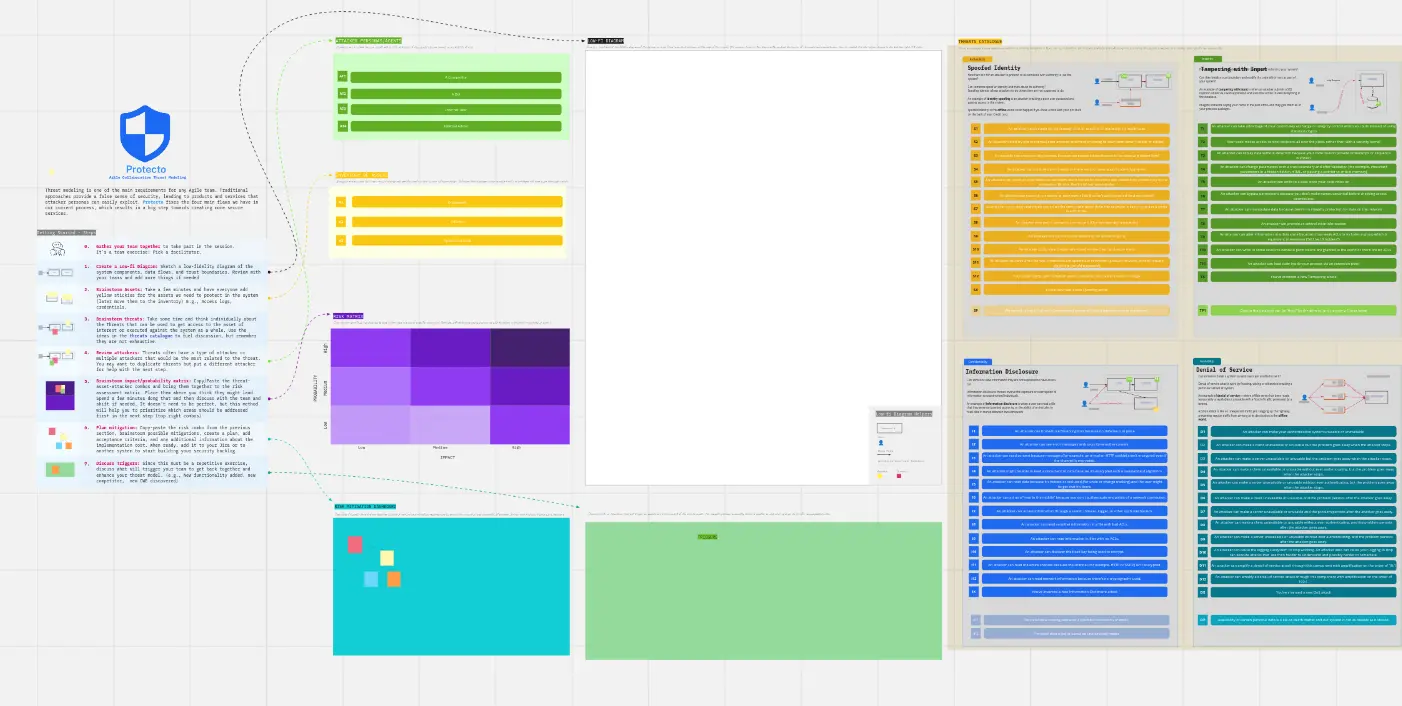

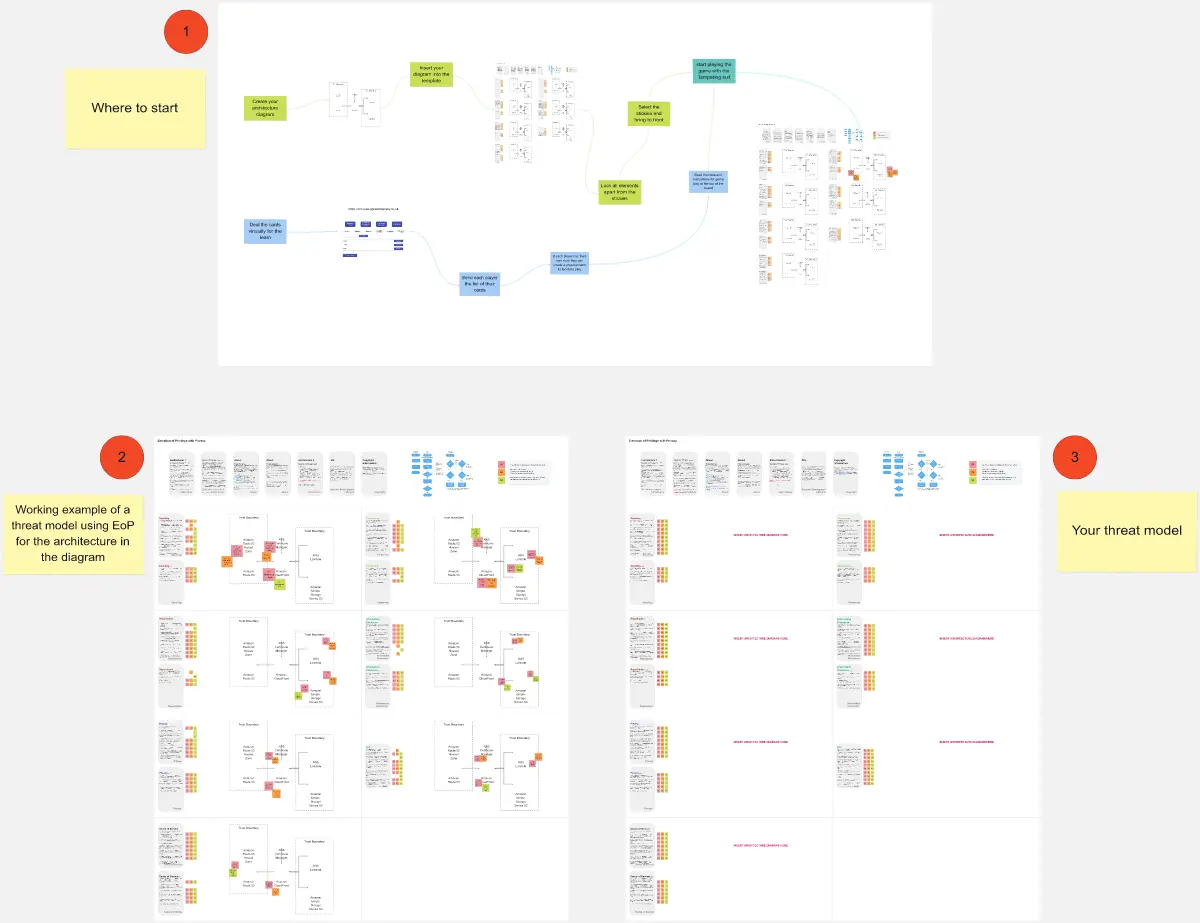

Eine Threat-modeling-Vorlage ist ein strukturiertes Framework, das von Sicherheitsingenieuren und Entwicklern genutzt wird, um die Systemarchitektur zu visualisieren und Schwachstellen zu erkennen, an denen Angreifer ansetzen könnten. Sie nutzt Methoden wie STRIDE oder PASTA, um systematisch nach Bedrohungen wie Datenlecks, unbefugtem Zugriff oder Ausfällen zu suchen. Indem ein Datenflussdiagramm (DFD) als Grundlage verwendet wird, sorgen diese Vorlagen dafür, dass „Security by Design“ Realität ist und nicht nur ein Schlagwort.

Der „Adversary“-Audit: 3 Wege, versteckte Schwachstellen zu finden

Threat-modeling ist nur dann effektiv, wenn du wie ein Angreifer denkst. Bevor du dein Modell in Miro oder in einer Excel-Tabelle finalisierst, wende diese drei fachkundigen „Health Checks“ an:

1. Die "Trust Boundary"-Prüfung

Die Prüfung: Ist dein Diagramm eine große Wolke ohne klare Trennung zwischen "Public" und "Internal" Daten? Die Lösung: Prüfe auf Segmentierung. Ein professionelles Threat-Modell mussVertrauensgrenzen definieren. Jeder Punkt, an dem Daten von einer nicht vertrauenswürdigen Quelle (z. B. dem Browser eines Nutzers) zu einer vertrauenswürdigen (z. B. deiner Datenbank) übergehen, ist ein hochriskanter Einstiegspunkt. Wenn deine Vorlage diese "Crossings" nicht hervorhebt, verpasst du die Stellen, an denen 90 % der Angriffe stattfinden.

2. Der "STRIDE"-Kategorisierungstest

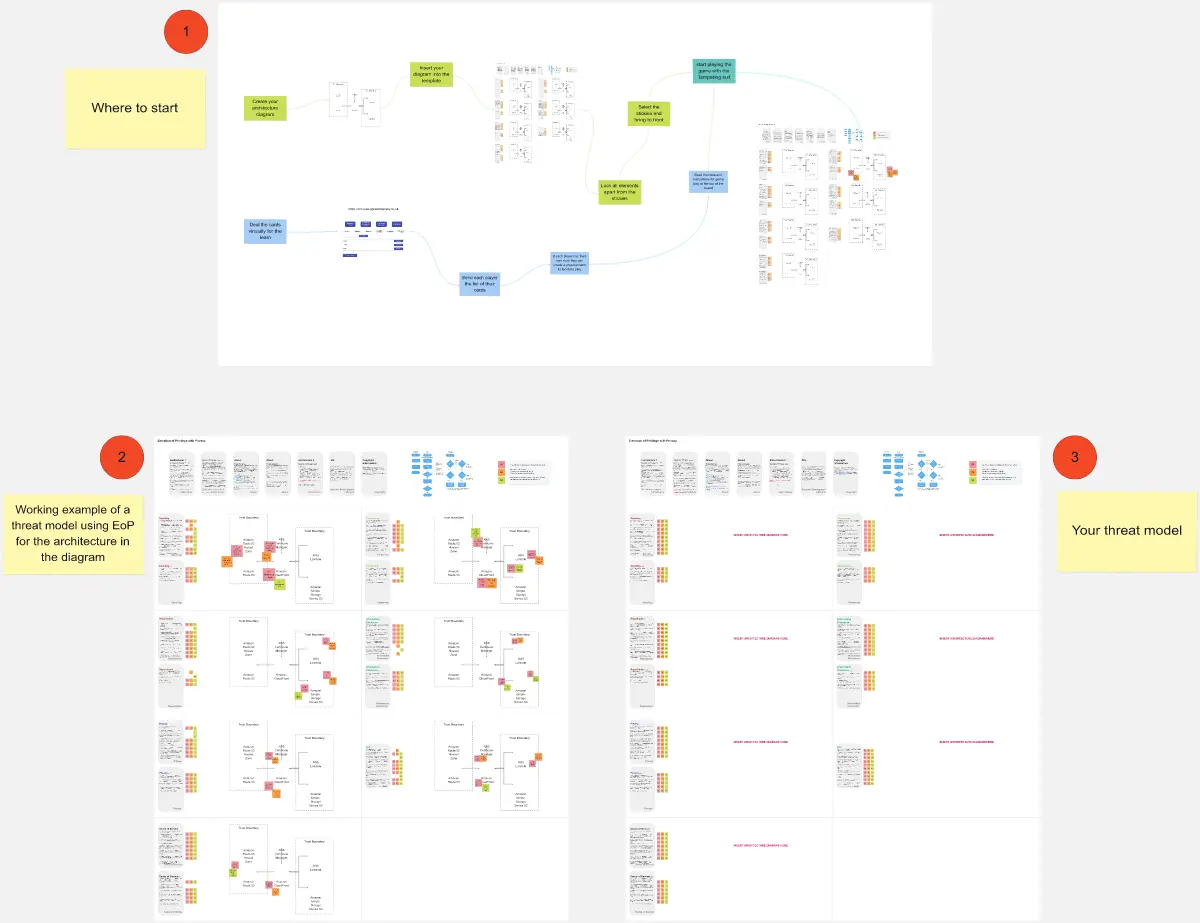

Die Prüfung: Sind deine Bedrohungen vage (z. B. "Jemand könnte uns hacken")? Die Lösung: Prüfe die Taxonomie. Verwende das STRIDE-Framework, um jede potenzielle Bedrohung zu kategorisieren:

Spoofing: Kann sich jemand als gültiger Nutzer ausgeben?

Tampering: Kann jemand Daten während der Übertragung oder im Ruhezustand verändern?

Repudiation: Kann ein Nutzer abstreiten, eine Aktion ausgeführt zu haben?

Information Disclosure: Können sensible Daten offengelegt werden?

Denial of Service: Kann das System zum Absturz gebracht werden?

Elevation of Privilege: Kann ein normaler Nutzer Admin werden?

3. Die "Mitigation" Zuständigkeit

Audit: Ist dein Threat-Modell nur eine "Scary List" ohne Lösungen? Die Lösung: Prüfe auf Behebung. Jede identifizierte Bedrohung in deiner Vorlage muss mit einer konkreten Sicherheitskontrolle verknüpft sein. Wenn du ein "Tampering"-Risiko identifizierst, könnte die Gegenmaßnahme "Digitale Signaturen" oder "TLS 1.3" sein. Ein Threat-Modell ist ein "Living Document"—es wird erst abgeschlossen, wenn das Risiko akzeptiert, gemindert oder übertragen wurde.

Strategische Frameworks: Welches Threat-Modell brauchst du?

Wähle die Methodik, die zur technischen Expertise deines Teams passt:

STRIDE (entwicklerzentriert):

Am besten für: Entwicklungsteams, die eine wiederholbare, logische Methode suchen, um Schwachstellen in der Softwarearchitektur zu finden.

PASTA (risikozentriert):

Am besten für: an Business-Zielen ausgerichtete Sicherheit. PASTA steht für Process for Attack Simulation and Threat Analysis und konzentriert sich darauf, Sicherheit mit den Unternehmenszielen in Einklang zu bringen.

V.A.S.T. (agil-zentriert):

Am besten für: unternehmensweite DevOps. Es konzentriert sich auf Automatisierung und die Integration von Threat-Modeling in die CI/CD-Pipeline.

Kernbestandteile einer Threat-Modeling-Vorlage

Ein leistungsstarkes Threat-Modeling-Board benötigt diese fünf Kernbestandteile:

Systemarchitektur / DFD: Eine visuelle Darstellung von Prozessen, Datenspeichern, Akteuren (Nutzer) und Datenflüssen.

Asset-Inventar: Eine Liste der „Crown Jewels“, die du schützt (z. B. PII, Kreditkarteninformationen, Admin-Anmeldeinformationen).

Threat-Traceability-Matrix: Eine Tabelle, die die Bedrohung, die Auswirkung, die Wahrscheinlichkeit und den Risikowert miteinander verbindet.

Angriffsbaumdiagramme: Ein verzweigtes Diagramm, das die verschiedenen Pfade zeigt, die ein Angreifer nehmen könnte, um ein bestimmtes Ziel zu erreichen.

Validierungscheckliste: Ein abschließender Abschnitt, um sicherzustellen, dass die Gegenmaßnahmen tatsächlich im Code umgesetzt wurden.