Modèles de modélisation des menaces

Sécurisez votre produit dès sa conception. Le modèle de modélisation des menaces vous aide à cartographier visuellement vos flux de données et à identifier les vulnérabilités potentielles avant qu’elles ne se transforment en faille, en intégrant la confiance directement dans votre architecture.

3 modèles

- 47 likes772 utilisations

- 23 likes141 utilisations

- 12 likes115 utilisations

Qu’est-ce qu’un modèle de modélisation des menaces ?

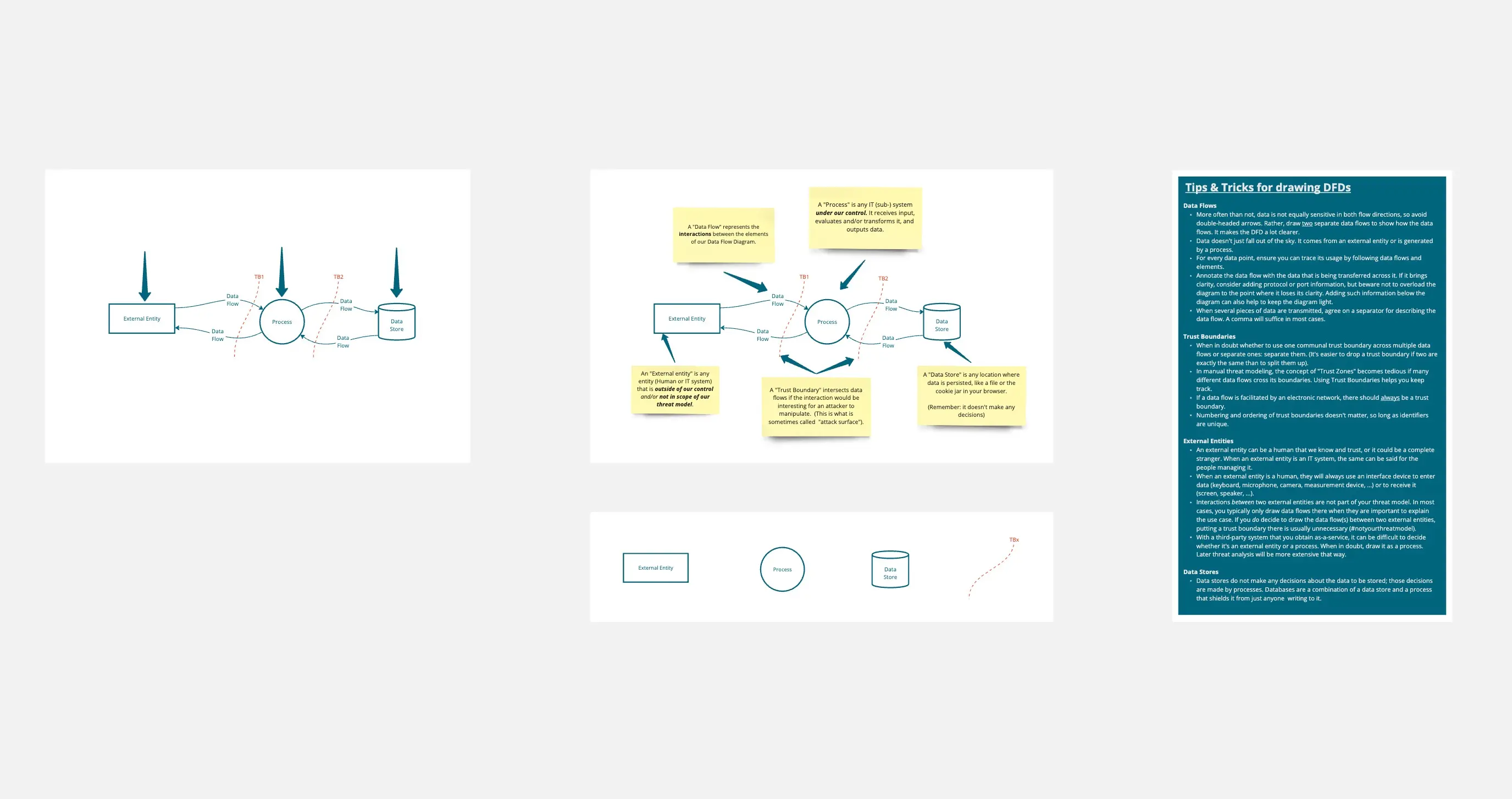

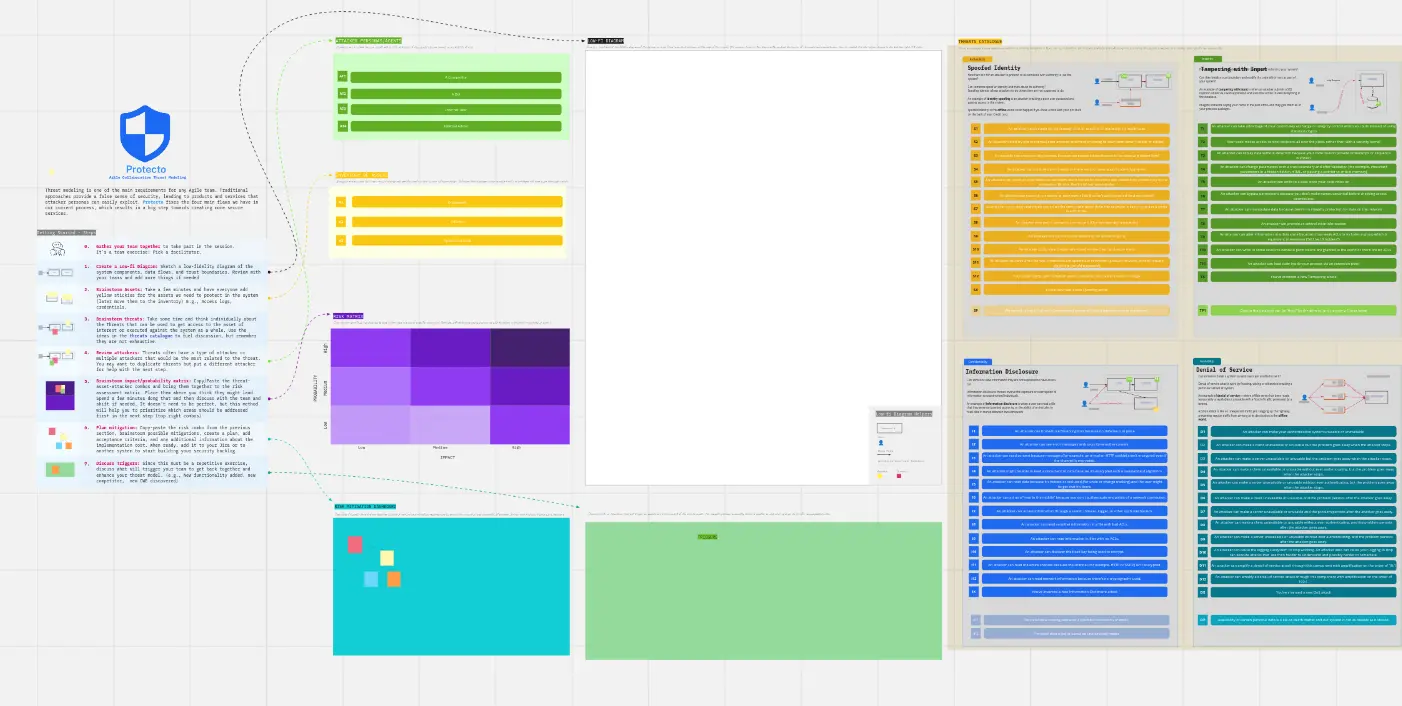

Un modèle de modélisation des menaces est un cadre structuré utilisé par les ingénieurs en sécurité et les développeurs pour visualiser l’architecture d’un système et identifier où il est vulnérable aux attaques. Il s’appuie sur des méthodologies telles que STRIDE ou PASTA pour rechercher systématiquement des menaces comme des fuites de données, des accès non autorisés ou des interruptions de service. En utilisant un diagramme de flux de données (DFD) comme fondation, ces modèles garantissent que « Sécurité dès la conception » n’est pas seulement un mot à la mode, mais une réalité.

L’audit « Adversaire » : 3 façons de déceler des failles cachées

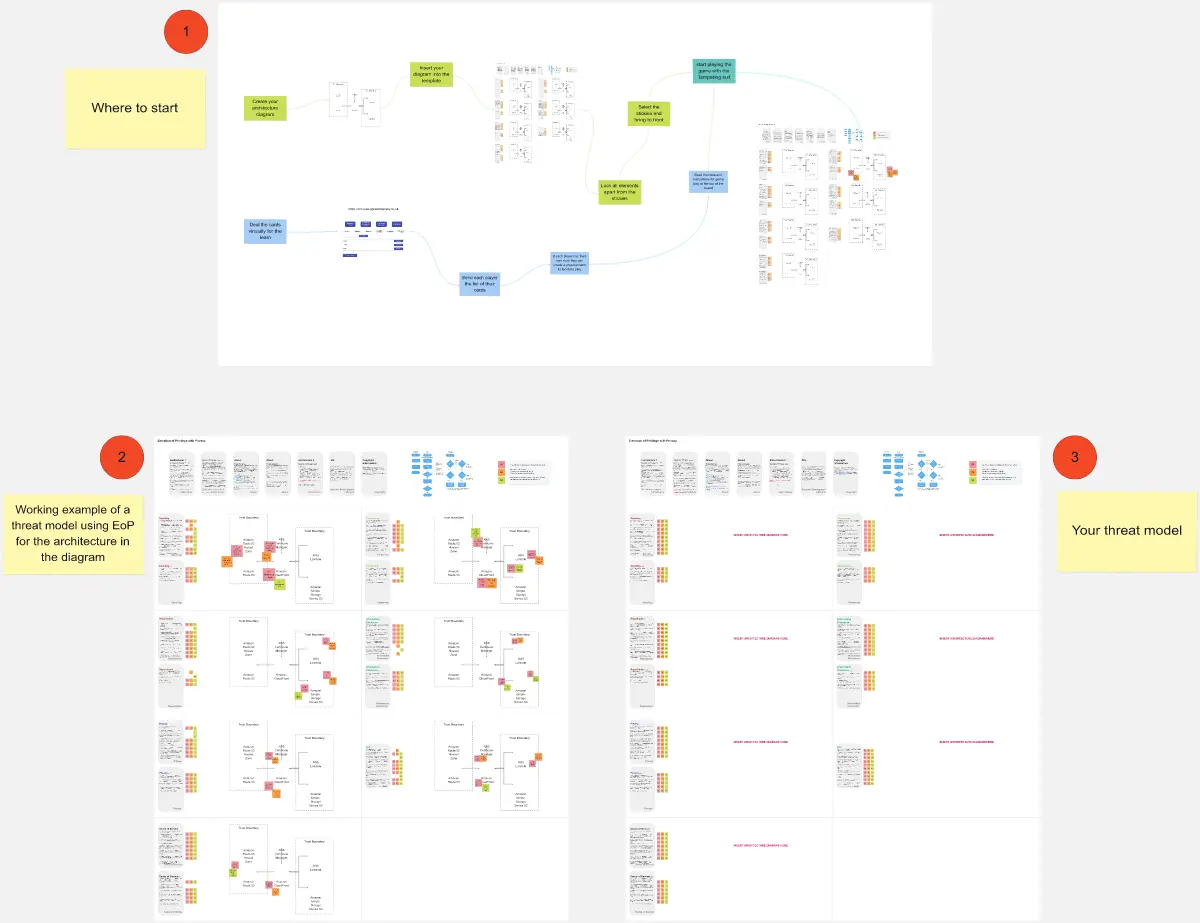

La modélisation des menaces n’est efficace que si vous savez penser comme un attaquant. Avant de finaliser votre modèle sur Miro ou dans une feuille Excel, appliquez ces trois contrôles d’experts :

1. L’audit « Frontières de confiance »

L’audit : Votre diagramme ressemble-t-il à un grand nuage sans lignes claires entre les données « publiques » et « internes » ? La solution : Vérifiez la segmentation. Un modèle de menace professionnel doit définir des frontières de confiance. Tout point où les données passent d’une source non fiable (comme le navigateur d’un utilisateur) vers une source fiable (comme votre base de données) est un point d’entrée à haut risque. Si votre modèle ne met pas en évidence ces « traversées », vous passez à côté de 90 % des attaques.

2. Le test de catégorisation « STRIDE »

L’audit : Vos menaces sont-elles vagues (p. ex., « Quelqu’un pourrait nous pirater ») ? La solution : Vérifiez la taxonomie. Utilisez le cadre STRIDE pour catégoriser chaque menace potentielle :

Spoofing : Quelqu’un peut-il se faire passer pour un utilisateur valide ?

Tampering : Quelqu’un peut-il modifier des données en transit ou au repos ?

Repudiation : Un utilisateur peut-il nier avoir effectué une action ?

Information Disclosure : Des données sensibles peuvent-elles être divulguées ?

Denial of Service : Le système peut-il être mis hors service ?

Elevation of Privilege : Un utilisateur standard peut-il devenir admin ?

3. La responsabilité des mesures d’atténuation

L’audit : Votre modèle de modélisation des menaces n’est-il qu’une « liste effrayante » sans solution ? La solution : Auditez en vue de la remédiation. Chaque menace identifiée dans votre modèle de modélisation des menaces doit être rattachée à un contrôle de sécurité spécifique. Si vous identifiez un risque d’« altération », l’atténuation peut consister en des « signatures numériques » ou TLS 1.3. Un modèle de modélisation des menaces est un « document vivant »—il ne se clôt que lorsque le risque est accepté, atténué ou transféré.

Cadres stratégiques : de quel modèle de modélisation des menaces avez-vous besoin ?

Sélectionnez la méthodologie qui correspond au niveau technique de votre équipe :

STRIDE (centré sur les développeurs) :

Idéal pour : les équipes d’ingénierie qui cherchent une méthode logique et reproductible pour détecter les failles dans l’architecture logicielle.

PASTA (centré sur le risque) :

Idéal pour : la sécurité alignée sur les objectifs métier. L’acronyme signifie Processus de simulation d’attaque et d’analyse des menaces et se concentre sur l’alignement de la sécurité avec les objectifs métier.

V.A.S.T. (centré sur l’Agile) :

Idéal pour : les équipes DevOps d’entreprise à grande échelle. Il met l’accent sur l’automatisation et l’intégration de la modélisation des menaces dans la chaîne CI/CD.

Composants clés d’un modèle de modélisation des menaces

Un tableau de modélisation des menaces performant nécessite ces cinq éléments essentiels :

Architecture système / DFD : Une carte visuelle des processus, des magasins de données, des interacteurs (utilisateurs) et des flux de données.

Inventaire des actifs : Une liste des « Crown Jewels » que vous protégez (p. ex., données personnelles (PII), informations de carte de crédit, identifiants admin).

Matrice de traçabilité des menaces : Une table reliant la menace, l’impact, la probabilité et le score de risque.

Arbres d’attaque : Un diagramme ramifié montrant les différents chemins qu’un attaquant pourrait emprunter pour atteindre un objectif précis.

Liste de contrôle de validation : Une section finale pour vérifier que les mesures d’atténuation ont bien été implémentées dans le code.