Plantillas de modelado de amenazas

Protege tu producto desde cero. La plantilla de modelado de amenazas te ayuda a mapear visualmente tus flujos de datos e identificar vulnerabilidades potenciales antes de que se conviertan en brechas, integrando la confianza directamente en tu arquitectura.

Plantillas de 3

- 47 Me gusta772 usos

- 23 Me gusta141 usos

- 12 Me gusta115 usos

¿Qué es una plantilla de modelado de amenazas?

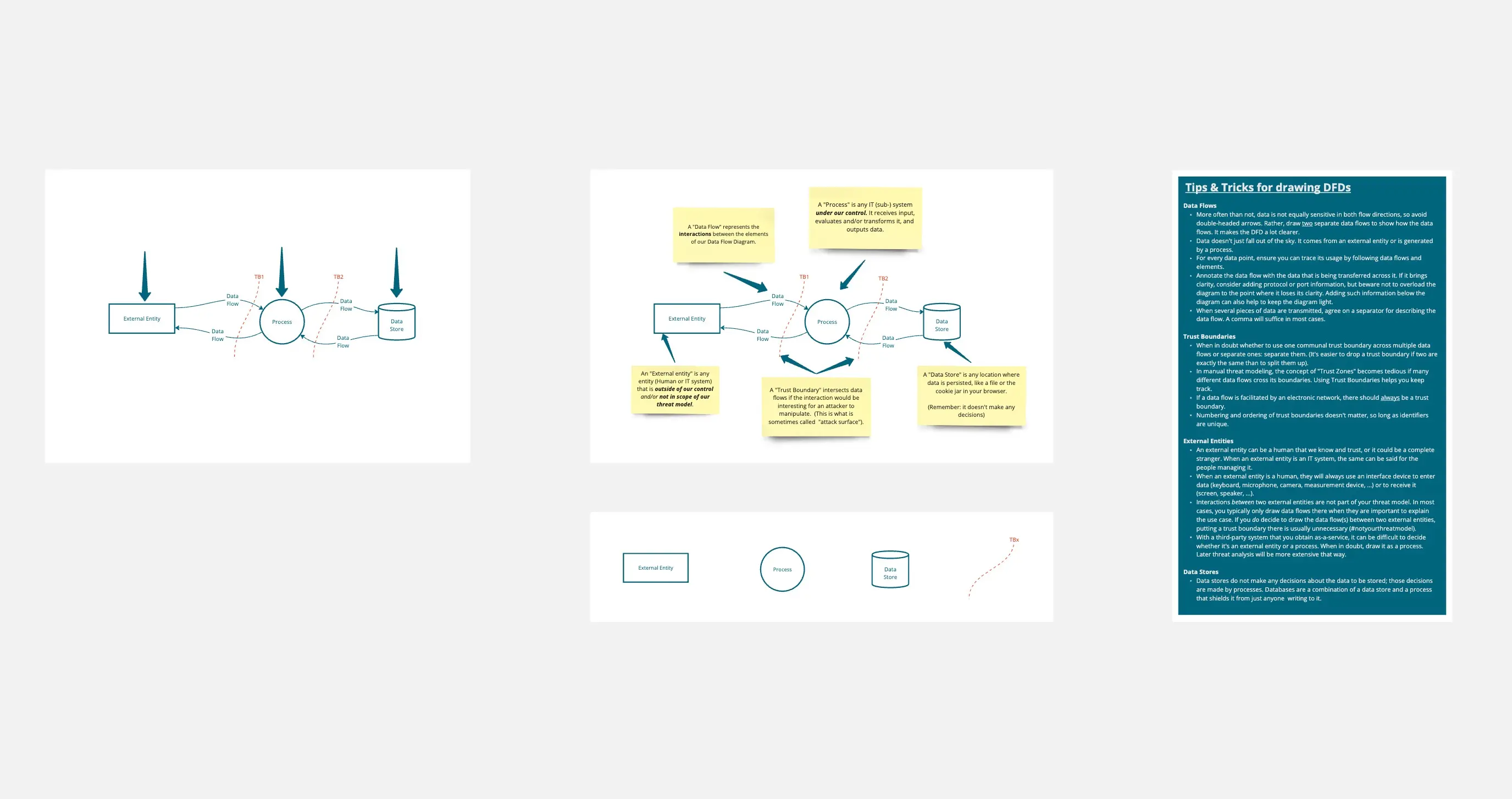

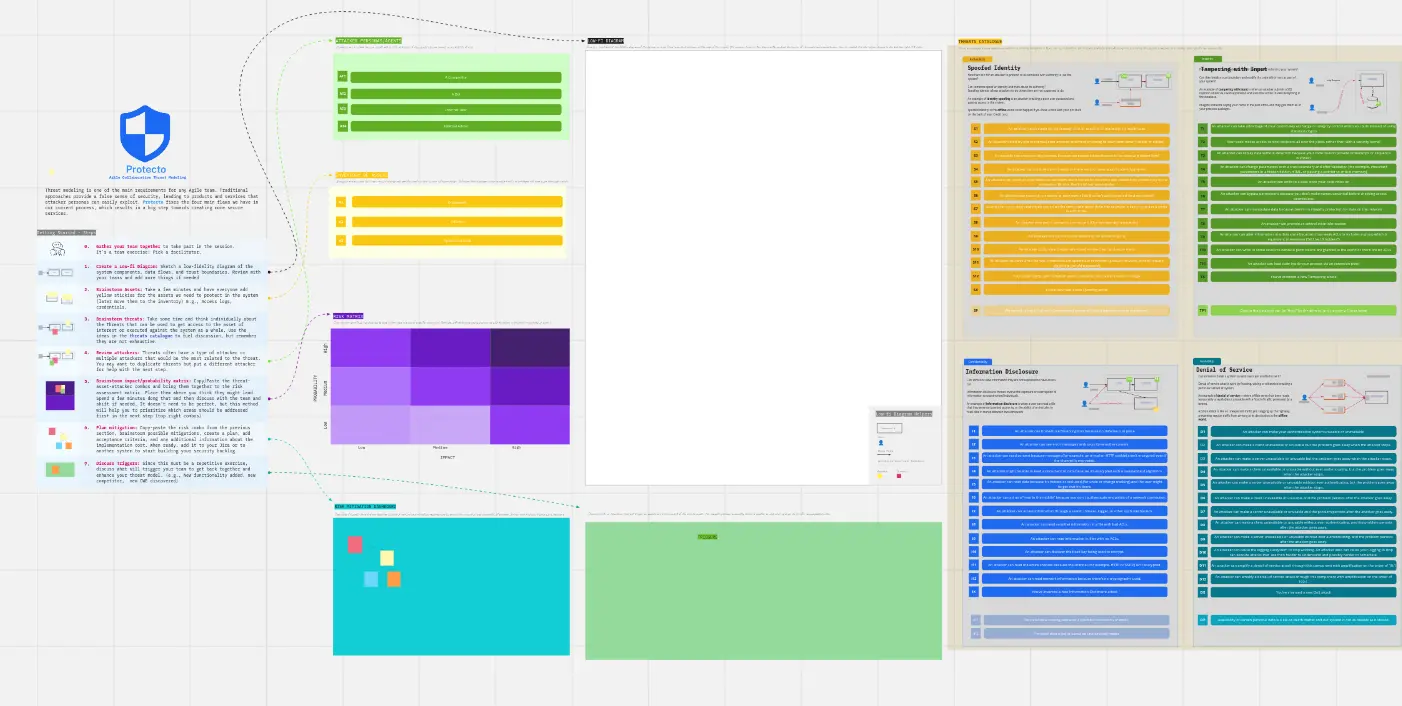

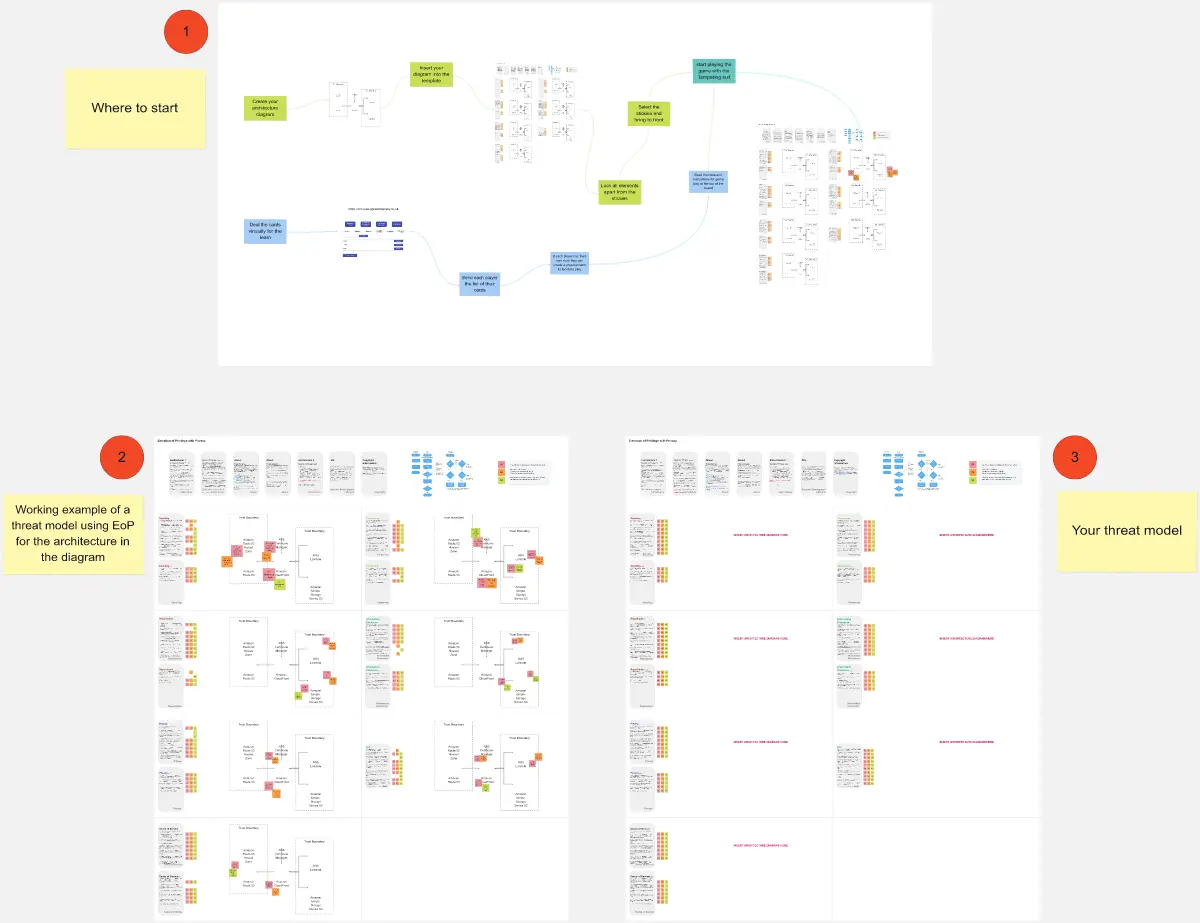

Una plantilla de modelado de amenazas es un marco estructurado que usan los ingenieros de seguridad y los desarrolladores para visualizar la arquitectura de un sistema e identificar dónde es vulnerable a ataques. Utiliza metodologías como STRIDE o PASTA para buscar sistemáticamente amenazas como filtraciones de datos, accesos no autorizados o caídas de servicio. Al usar un Diagrama de Flujo de Datos (DFD) como base, estas plantillas garantizan que "Security by Design" sea una realidad y no solo una frase de moda.

La auditoría "Adversario": 3 formas de detectar fallas ocultas

El modelado de amenazas solo es efectivo si puedes pensar como un atacante. Antes de finalizar tu modelo en Miro o en una hoja de Excel, aplica estas tres "revisiones de salud" de expertos:

1. Auditoría de "Límite de confianza"

La auditoría: ¿Tu diagrama es una sola nube grande sin líneas claras entre los datos "Públicos" y "Internos"? La solución: Audita la segmentación. Un modelo de amenazas profesional debe definir los Límites de confianza. Cualquier punto donde los datos pasen de una fuente no confiable (como el navegador de un usuario) a una confiable (como tu base de datos) es un punto de entrada de alto riesgo. Si tu plantilla no destaca estos "cruces", estás pasando por alto los lugares donde ocurre el 90% de los ataques.

2. Prueba de categorización "STRIDE"

La auditoría: ¿Tus amenazas son vagas (p. ej., "Alguien podría hackearnos")? La solución: Audita la taxonomía. Usa el marco STRIDE para categorizar cada amenaza potencial:

Suplantación: ¿Puede alguien hacerse pasar por un usuario válido?

Tmanipulación: ¿Puede alguien modificar datos en tránsito o en reposo?

Repudio: ¿Puede un usuario negar que realizó una acción?

Información divulgada: ¿Pueden filtrarse datos sensibles?

Denegación de servicio: ¿Puede el sistema colapsar?

Elevación de privilegios: ¿Puede un usuario normal convertirse en admin?

3. La responsabilidad de la "Mitigación"

La auditoría: ¿Tu modelo de amenazas es solo una "lista aterradora" sin soluciones? La solución: Audita con foco en la remediación. Toda amenaza identificada en tu plantilla debe estar vinculada a un control de seguridad específico. Si identificas un riesgo de "manipulación", la mitigación podría ser "firmas digitales" o "TLS 1.3". Un modelo de amenazas es un "documento vivo"—solo se cierra cuando el riesgo se acepta, se mitiga o se transfiere.

Marcos estratégicos: ¿Qué modelo de amenazas necesitas?

Elige la metodología que mejor se adapte al nivel técnico de tu equipo:

STRIDE (centrado en desarrolladores):

Ideal para: Equipos de ingeniería que buscan una forma lógica y repetible de encontrar fallas en la arquitectura de software.

PASTA (centrado en riesgos):

Ideal para: Seguridad alineada con Business. Significa Proceso de Simulación de Ataques y Análisis de Amenazas y se centra en alinear la seguridad con los objetivos de Business.

V.A.S.T. (centrado en Agile):

Ideal para: DevOps empresarial a gran escala. Se centra en la automatización y en integrar el modelado de amenazas en la canalización CI/CD.

Componentes clave de una plantilla de modelado de amenazas

Un tablero de modelado de amenazas de alto rendimiento requiere estos cinco elementos esenciales:

Arquitectura del sistema / DFD: Un mapa visual de procesos, almacenes de datos, actores (usuarios) y flujos de datos.

Inventario de activos: Una lista de las "joyas de la corona" que estás protegiendo (p. ej., información de identificación personal, datos de tarjeta de crédito, credenciales de admin).

Matriz de trazabilidad de amenazas: Una tabla que conecta el Amenaza, el Impacto, la Probabilidad y la Puntuación de riesgo.

Árboles de ataque: Un diagrama ramificado que muestra los distintos caminos que un atacante podría seguir para alcanzar un objetivo específico.

Lista de verificación de validación: Una sección final para asegurarte de que las mitigaciones se implementaron realmente en el código.