위협 모델링 템플릿

제품을 처음부터 안전하게 보호하세요. 위협 모델링 템플릿은 데이터 워크플로를 맵으로 시각화해 침해로 이어지기 전에 잠재 취약점을 식별하고, 아키텍처에 신뢰를 직접 내장할 수 있도록 도와줍니다.

3 팀의 템플릿

- 47 좋아요772 사용

- 23 좋아요141 사용

- 12 좋아요115 사용

위협 모델링 템플릿이란 무엇인가?

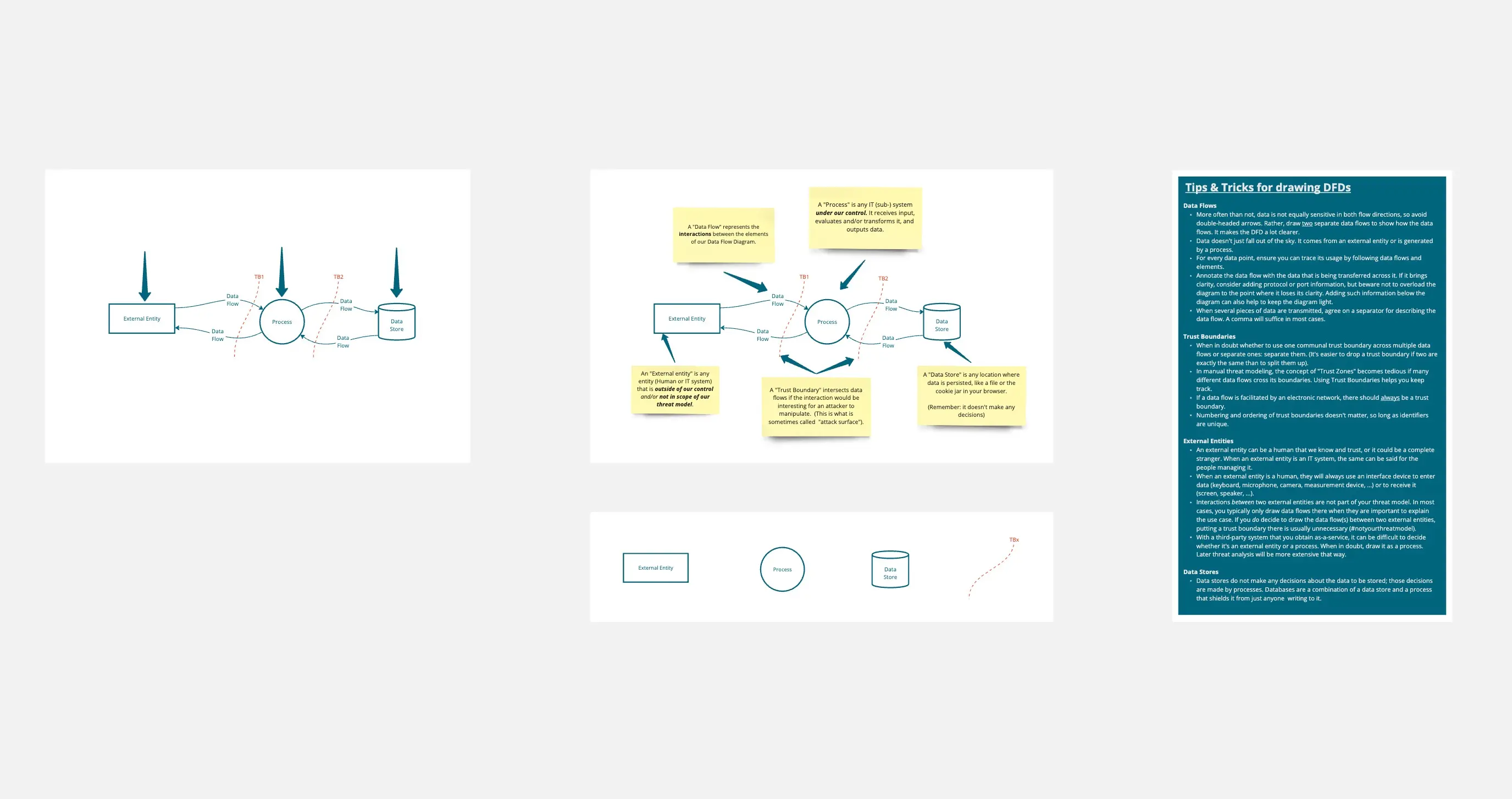

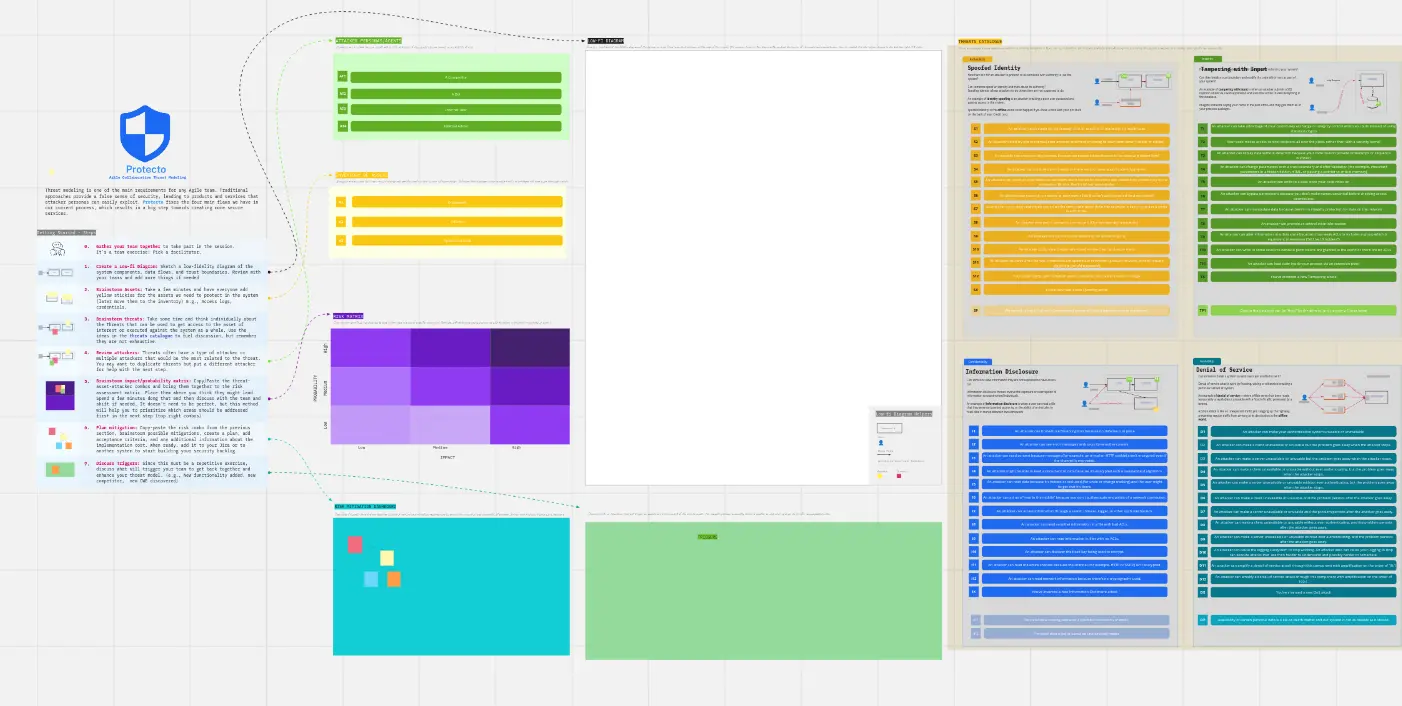

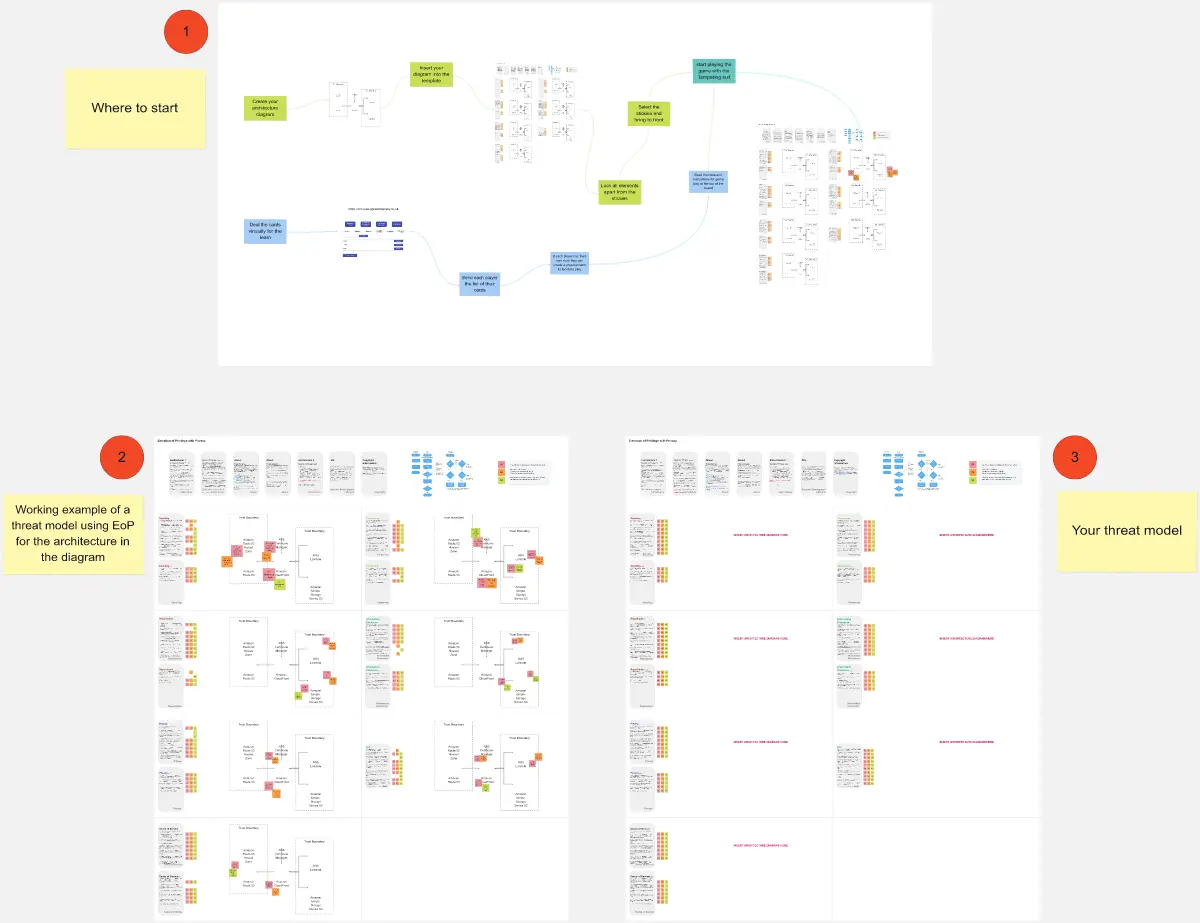

위협 모델링 템플릿은 보안 엔지니어와 개발자가 시스템 아키텍처를 시각화하고 공격에 취약한 지점을 식별하기 위해 사용하는 구조화된 프레임워크입니다. 이 템플릿은 STRIDE나 PASTA와 같은 방법론을 사용해 데이터 유출, 비인가 접근, 서비스 중단과 같은 위협을 체계적으로 찾아냅니다. 데이터 흐름도(DFD)를 기반으로 삼아, 이러한 템플릿은 "Security by Design"을 단순한 유행어가 아닌 현실로 만듭니다.

"공격자" 점검: 숨겨진 취약점을 찾는 3가지 방법

위협 모델링은 공격자처럼 생각할 수 있을 때만 효과적입니다. Miro나 엑셀 시트에서 모델을 확정하기 전에 이 세 가지 전문가 "점검"을 적용하세요:

1. "신뢰 경계" 감사

감사: 다이어그램이 '공개'와 '내부' 데이터 사이에 명확한 선 없이 하나의 큰 클라우드로만 그려져 있나요? 해결책:세분화를 점검하세요. 전문적인 위협 모델은 반드시신뢰 경계를 정의해야 합니다. 데이터가 비신뢰 소스(예: 사용자 브라우저)에서 신뢰 소스(예: 데이터베이스)로 넘어가는 모든 지점은 고위험 진입점입니다. 템플릿이 이러한 '교차 지점'을 강조하지 않으면 공격의 90%가 발생하는 위치를 놓치고 있는 것입니다.

2. "STRIDE" 분류 테스트

감사: 위협이 모호하게 표현되어 있나요(예: "누군가 우리를 해킹할 수 있다")? 해결책:분류 체계를 점검하세요. STRIDE 프레임워크를 사용해 모든 잠재적 위협을 분류하세요:

Spoofing: 유효한 사용자로 가장할 수 있나요?

Tampering: 전송 중 또는 저장된 데이터가 변조될 수 있나요?

Repudiation: 사용자가 자신이 수행한 작업을 부인할 수 있나요?

Information Disclosure: 민감한 데이터가 유출될 수 있나요?

Denial of Service: 시스템을 다운시킬 수 있나요?

Elevation of Privilege: 일반 사용자가 관리자 권한을 얻을 수 있나요?

3. "Mitigation" 책임

감사: 위협 모델이 해결책 없는 '무서운 목록'에 불과한가요? 해결 방법:완화 조치를 점검하세요. 템플릿에서 식별된 모든 위협은 특정 보안 통제와 연결되어야 합니다. 변조 위험을 식별하면 완화 방안으로 디지털 서명이나 TLS 1.3을 적용할 수 있습니다. 위협 모델은 '살아있는 문서'로, 위험이 수용되거나 완화되거나 이전될 때만 종료됩니다.

전략적 프레임워크: 어떤 위협 모델이 필요할까요?

팀의 기술 수준에 맞는 방법론을 선택하세요:

STRIDE (개발자 중심):

추천 대상: 소프트웨어 아키텍처의 결함을 반복적이고 논리적인 방식으로 찾아내려는 엔지니어링 팀.

PASTA (리스크 중심):

추천 대상: 비즈니스 목표에 맞춘 보안. PASTA는 공격 시뮬레이션 및 위협 분석 프로세스의 약자로 보안을 비즈니스 목표에 맞추는 데 중점을 둡니다.

V.A.S.T. (애자일 중심):

추천 대상: 대규모 엔터프라이즈 DevOps. 자동화와 위협 모델링을 CI/CD 파이프라인에 통합하는 데 중점을 둡니다.

위협 모델링 템플릿의 핵심 구성 요소

고성능 위협 모델링 보드에는 다음 다섯 가지 핵심 요소가 필요합니다:

시스템 아키텍처 / DFD: 프로세스, 데이터 저장소, 상호작용자(사용자), 데이터 흐름을 시각화한 맵.

자산 인벤토리: 보호해야 할 핵심 자산 목록(예: 개인 식별 정보(PII), 신용카드 정보, 관리자 신원 정보).

위협 추적 매트릭스:위협, 영향, 발생 확률, 위험 점수를 연결하는 표.

공격 트리: 공격자가 특정 목표에 도달하기 위해 취할 수 있는 다양한 경로를 보여주는 분기형 다이어그램.

검증 체크리스트: 완화 조치가 실제 코드에 구현되었는지 확인하는 최종 섹션.