Templates de Modelagem de Ameaças

Proteja seu produto desde o início. O template de Modelagem de Ameaças ajuda você a mapear visualmente seus fluxos de dados e identificar potenciais vulnerabilidades antes que se tornem brechas, incorporando confiança diretamente em sua arquitetura.

Templates de 3

- 47 curtidas772 usos

- 23 curtidas141 usos

- 12 curtidas115 usos

O que é um Template de Modelagem de Ameaças?

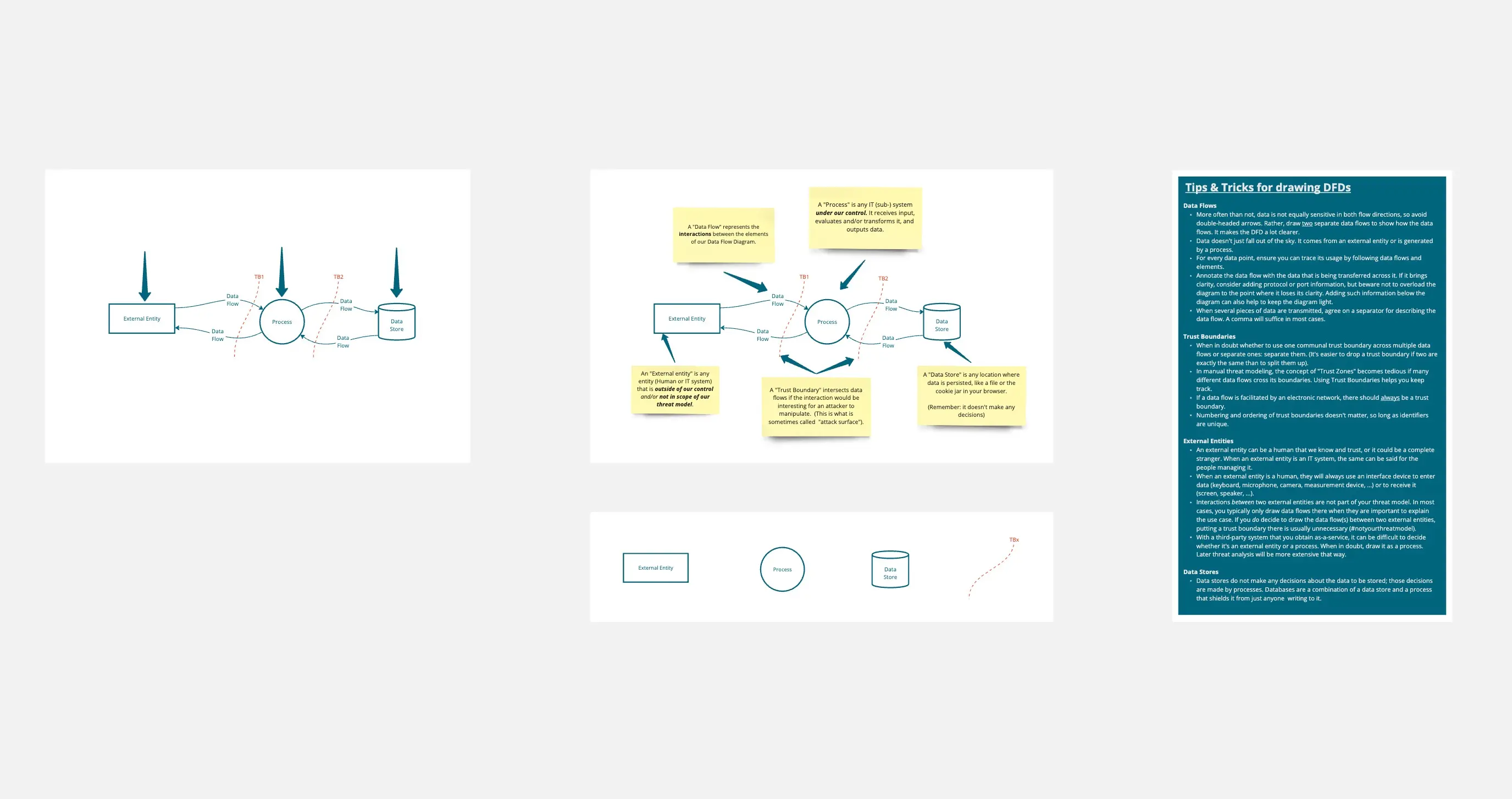

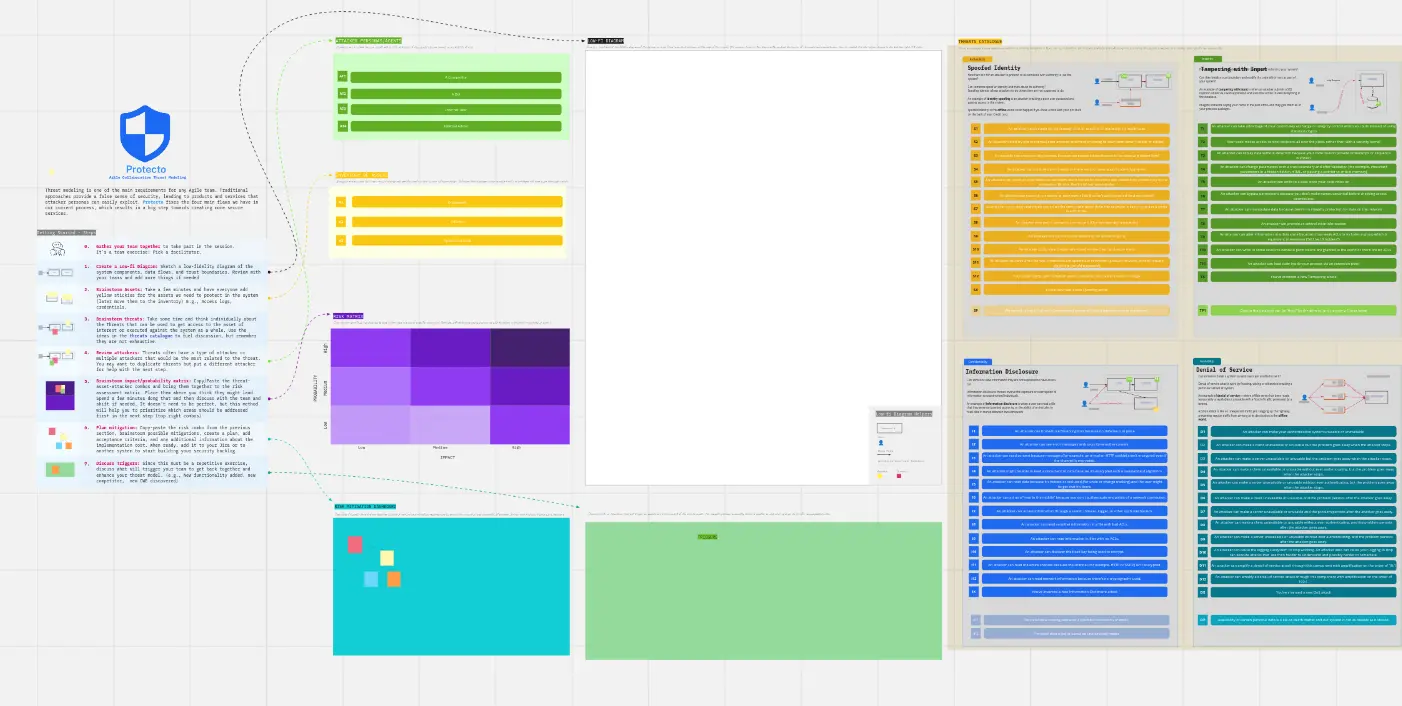

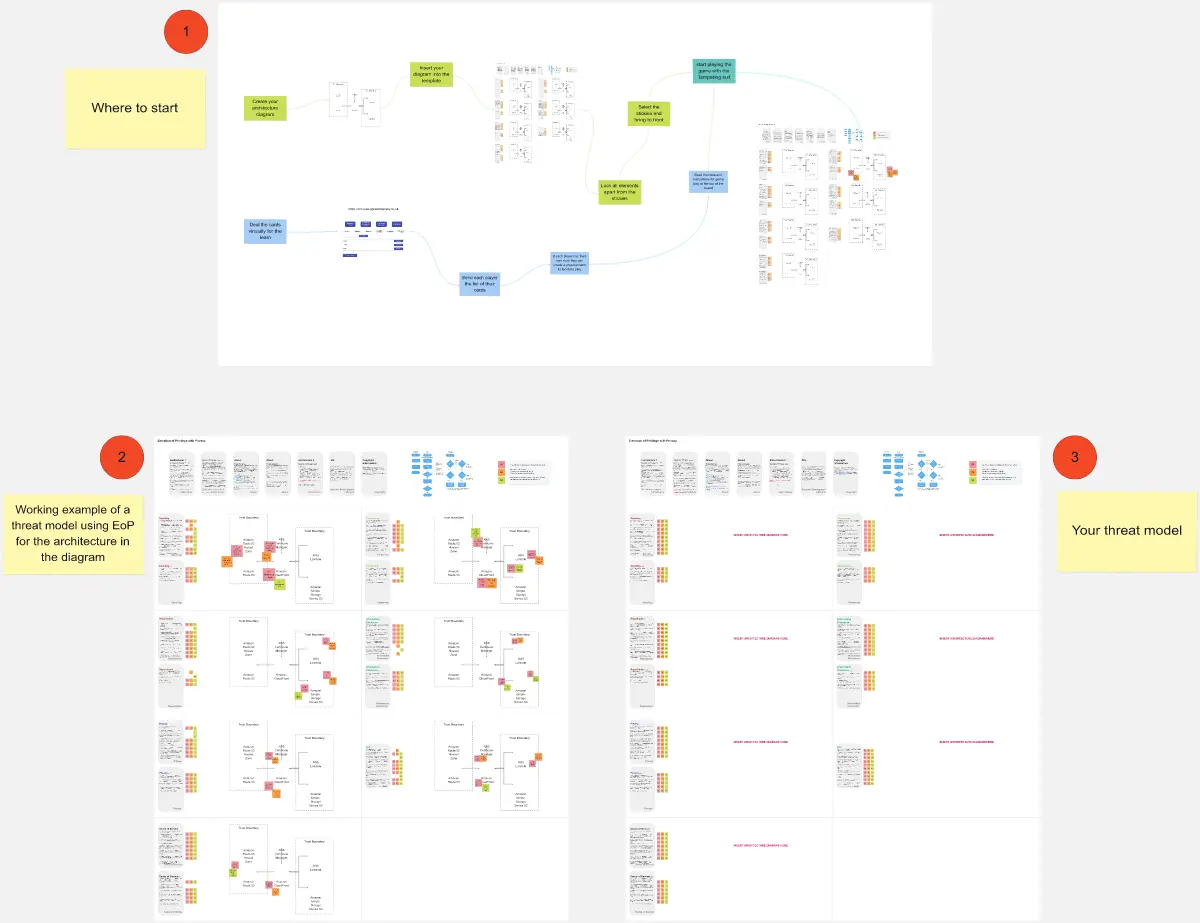

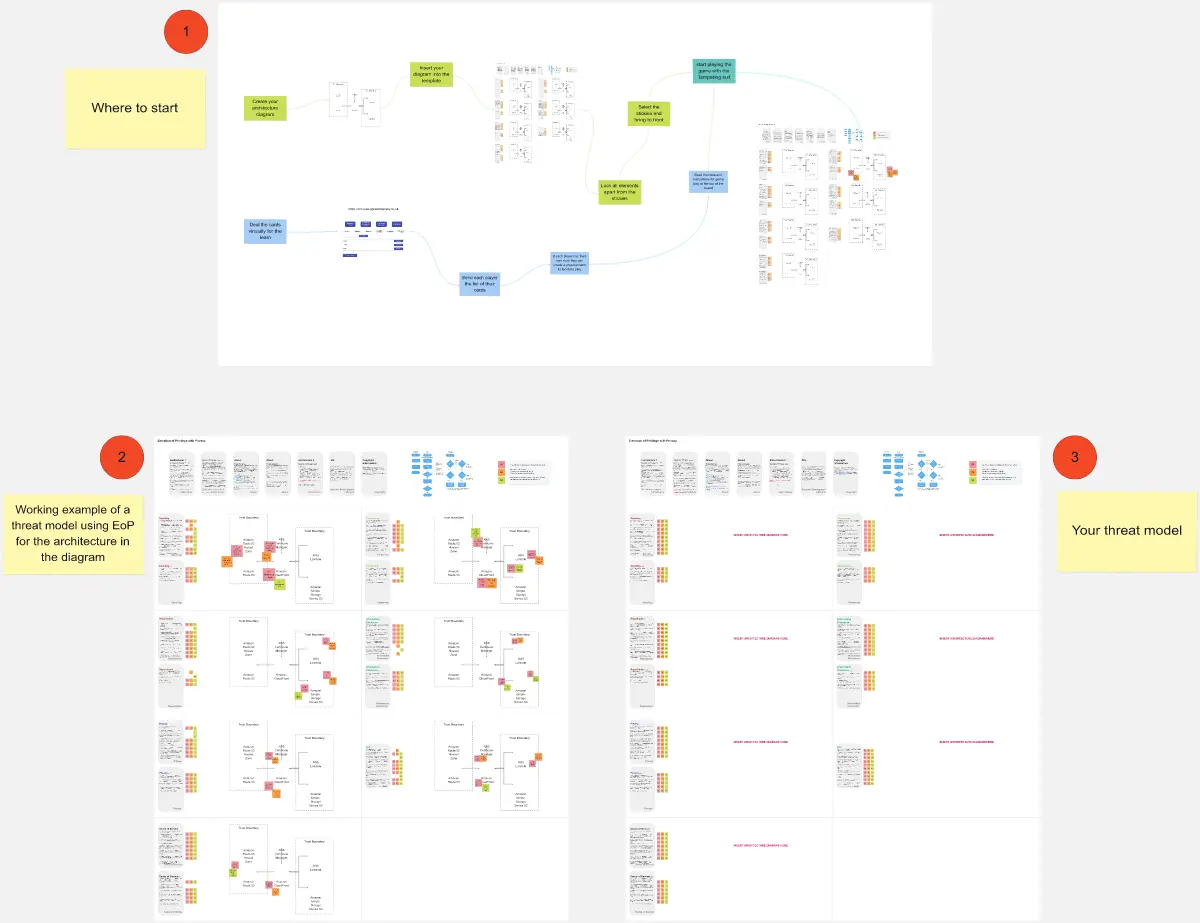

Um template de modelagem de ameaças é uma estrutura organizada usada por engenheiros de segurança e desenvolvedores para visualizar a arquitetura de um sistema e identificar onde ele está vulnerável a ataques. Utiliza metodologias como STRIDE ou PASTA para procurar sistematicamente ameaças como vazamentos de dados, acesso não autorizado ou falhas de serviço. Ao usar um Diagrama de Fluxo de Dados (DFD) como base, esses templates garantem que a "Segurança por Desenho" seja uma realidade, e não apenas um jargão.

A Análise do "Inimigo": 3 Formas de Encontrar Falhas Ocultas

A modelagem de ameaças só é eficaz se você conseguir pensar como um atacante. Antes de finalizar seu modelo na Miro ou em uma planilha Excel, aplique essas três "verificações de saúde" de especialistas:

1. A Auditoria de "Fronteira de Confiança"

A Auditoria: Seu diagrama é uma grande nuvem sem linhas claras entre dados "Públicos" e "Internos"? A Solução: Audite para Segmentação. Um modelo de ameaça profissional deve definir Fronteiras de Confiança. Qualquer ponto onde os dados atravessam de uma fonte não confiável (como o Navegador de um Usuário) para uma confiável (como seu Banco de Dados) é um ponto de entrada de alto risco. Se seu template não destaca essas "Passagens", está deixando de mostrar onde ocorrem 90% dos ataques.

2. O Teste de Categorização "STRIDE"

A Auditoria: Suas ameaças são vagas (por exemplo, "Alguém pode nos hackear")? A Solução: Audite para Taxonomia. Use o framework STRIDE para categorizar cada ameaça potencial:

Spoofing: Alguém pode fingir ser um usuário válido?

Tampering: Alguém pode modificar dados em trânsito ou armazenados?

Repudiation: Um usuário pode negar que realizou uma ação?

Information Disclosure: Dados confidenciais podem ser vazados?

Denial of Service: O sistema pode ser derrubado?

Elevation of Privilege: Um usuário comum pode se tornar um admin?

3. Mitigação e Responsabilidade

A Auditoria: Seu modelo de ameaças é apenas uma "Lista Assustadora" sem soluções? A Solução: Audite para Remediação. Cada ameaça identificada no seu template deve estar vinculada a um Controle de Segurança específico. Se você identificar um risco de "Adulteração", a mitigação pode ser "Assinaturas Digitais" ou "TLS 1.3". Um modelo de ameaças é um "Documento Vivo" — ele só é encerrado quando o risco é aceito, mitigado ou transferido.

Frameworks Estratégicos: Qual modelo de ameaça você precisa?

Selecione a metodologia que corresponde à profundidade técnica da sua equipe:

STRIDE (Centrada no Desenvolvedor):

Ideal Para: Times de engenharia que procuram uma maneira lógica e repetível de encontrar falhas na arquitetura de software.

PASTA (Centrada no Risco):

Ideal Para: Segurança alinhada aos negócios. Significa Processo de Simulação de Ataque e Análise de Ameaças e foca em alinhar a segurança com os objetivos do negócio.

V.A.S.T. (Centrada no Ágil):

Ideal Para: DevOps em grandes empresas. Foca na automação e na integração do modelagem de ameaças no pipeline CI/CD.

Componentes Chave de um Template de Modelagem de Ameaças

Uma Board de Modelagem de Ameaças de alto desempenho requer estes cinco elementos essenciais:

Arquitetura do Sistema / DFD: Um mapa visual de Processos, Armazenamento de Dados, Interatores (Usuários) e Fluxos de Dados.

Inventário de Ativos: Uma lista dos "Joias da Coroa" que você está protegendo (por exemplo, PII, Informações de Cartão de Crédito, Credenciais de Admin).

Matriz de Rastreabilidade de Ameaças: Uma tabela conectando a Ameaça, o Impacto, a Probabilidade e o Índice de Risco.

Árvores de Ataque: Um diagrama ramificado mostrando os diferentes caminhos que um atacante poderia seguir para alcançar um objetivo específico.

Lista de Verificação de Validação: Uma seção final para garantir que as mitigações foram realmente implementadas no código.