Szablony modelowania zagrożeń

Zabezpiecz swój produkt od podstaw. Szablon modelowania zagrożeń pomaga wizualnie zmapować przepływy danych i zidentyfikować potencjalne słabości, zanim przerodzą się w naruszenia bezpieczeństwa, wbudowując zaufanie bezpośrednio w Twoją architekturę.

Szablony: 3

- 47 polubienia772 użycia

- 23 polubienia141 użycia

- 12 polubienia115 użycia

Czym jest szablon modelowania zagrożeń?

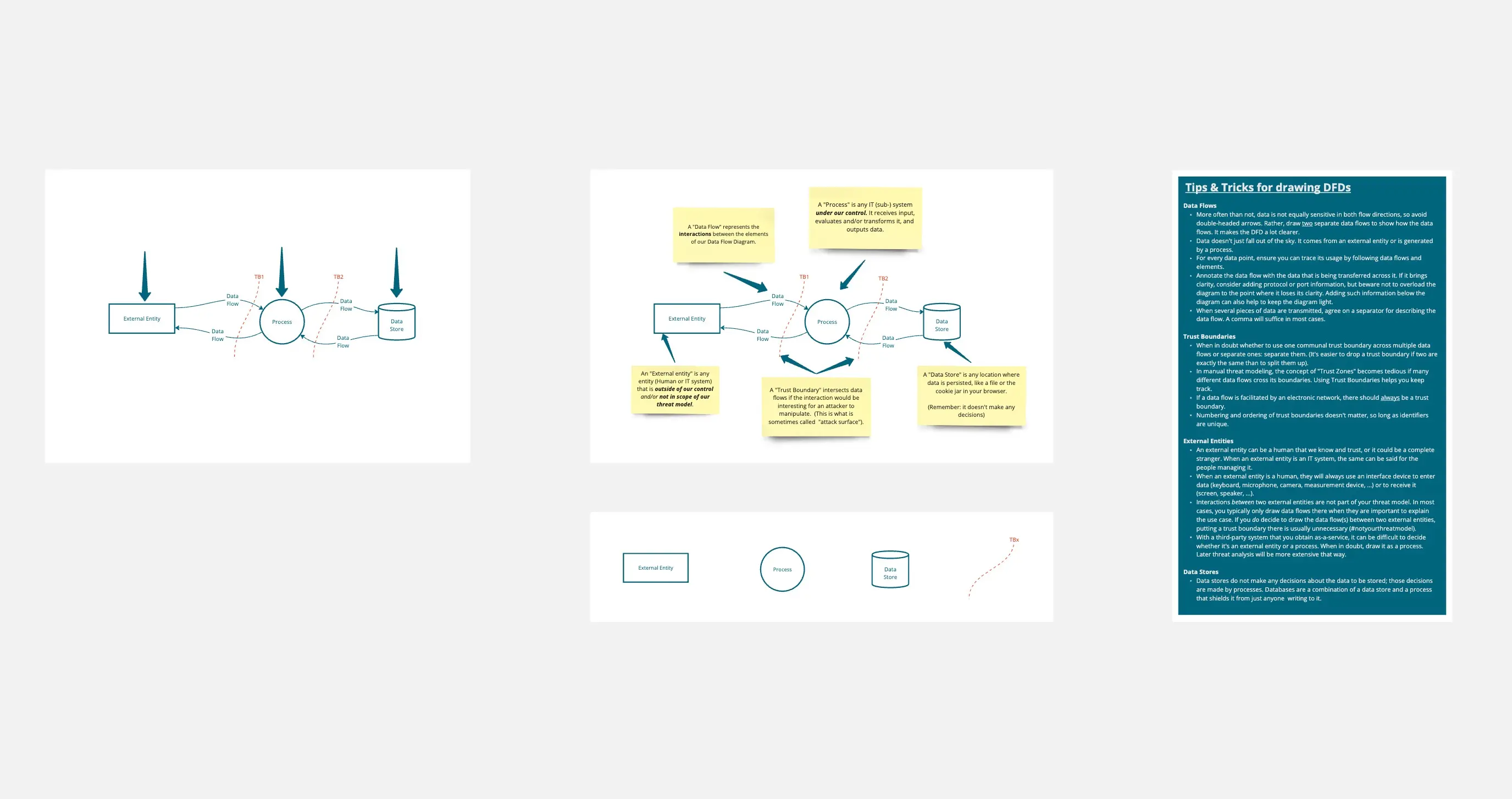

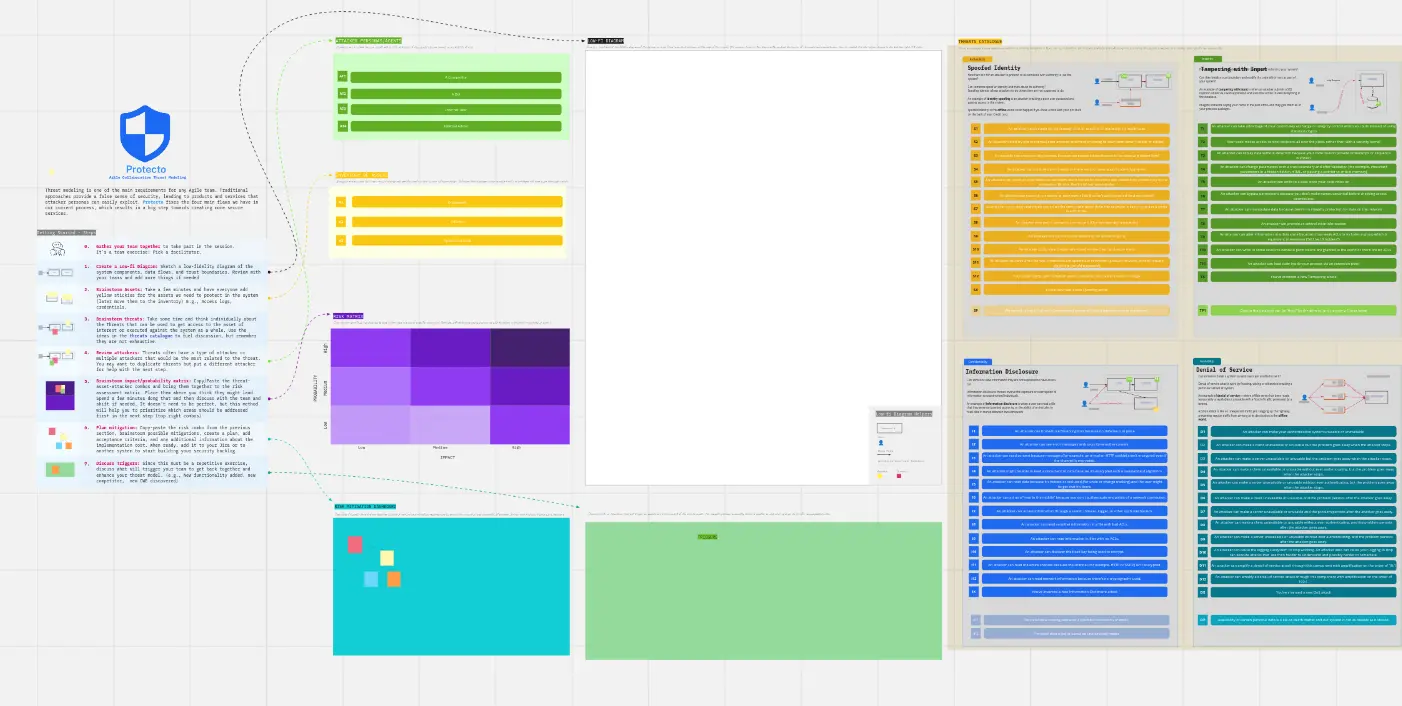

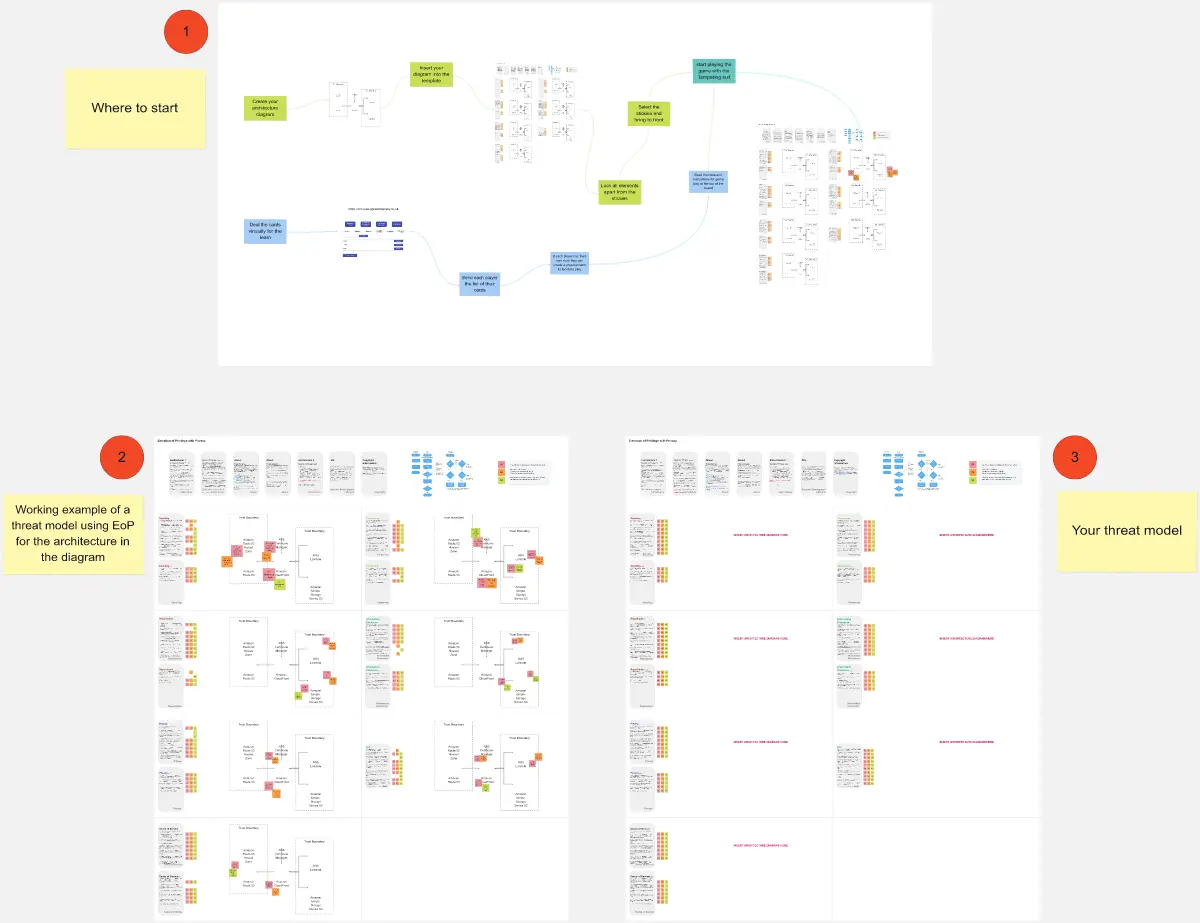

Szablon modelowania zagrożeń to ustrukturyzowane narzędzie używane przez inżynierów bezpieczeństwa i deweloperów do wizualizacji architektury systemu i wskazywania miejsc podatnych na atak. Wykorzystuje metodyki takie jak STRIDE lub PASTA, aby systematycznie wyszukiwać zagrożenia, takie jak wycieki danych, nieautoryzowany dostęp czy przerwy w działaniu usług. Korzystając z diagramu przepływu danych (DFD) jako podstawy, te szablony sprawiają, że "Security by Design" staje się rzeczywistością, a nie tylko sloganem.

Audyt "Adversary": 3 sposoby na wykrycie ukrytych luk

Modelowanie zagrożeń jest skuteczne tylko wtedy, gdy potrafisz myśleć jak atakujący. Zanim sfinalizujesz swój model w Miro lub w arkuszu Excel, zastosuj te trzy eksperckie "kontrole":

1. Audyt "Granicy zaufania"

Audyt: Czy twój diagram to jedna wielka chmura bez wyraźnych linii rozdzielających dane "Public" i "Internal"? Rozwiązanie: Sprawdź segmentację. Profesjonalny model zagrożeń musi zdefiniować granice zaufania. Każdy punkt, w którym dane przechodzą z niezaufanego źródła (np. z przeglądarki użytkownika) do źródła zaufanego (np. do twojej bazy danych), to punkt o wysokim ryzyku. Jeśli twój szablon nie wyróżnia tych "przejść", pomijasz miejsca, w których dochodzi do 90% ataków.

2. Test kategoryzacji "STRIDE"

Audyt: Czy opisy zagrożeń są niejasne (np. "Ktoś może nas zhakować")? Rozwiązanie: Sprawdź taksonomię. Użyj STRIDE jako frameworku, aby skategoryzować każde potencjalne zagrożenie:

Spoofing: Czy ktoś może podszyć się pod prawidłowego użytkownika?

Tampering: Czy ktoś może zmodyfikować dane podczas przesyłania lub gdy są przechowywane?

Repudiation: Czy użytkownik może zaprzeczyć, że wykonał dane działanie?

Information Disclosure: Czy dane wrażliwe mogą zostać ujawnione?

Denial of Service: Czy system może ulec awarii w wyniku ataku?

Elevation of Privilege: Czy zwykły użytkownik może uzyskać uprawnienia administratora?

3. Odpowiedzialność za "Mitigację"

Audyt: Czy twój model zagrożeń to tylko "Scary List" bez rozwiązań? Rozwiązanie: Audyt pod kątem działań naprawczych. Każde zidentyfikowane zagrożenie w twoim szablonie musi być powiązane ze konkretną kontrolą bezpieczeństwa. Jeśli zidentyfikujesz ryzyko "Tampering", działaniem łagodzącym mogą być "podpisy cyfrowe" lub "TLS 1.3." Model zagrożeń to "dokument żywy"—zamyka się dopiero, gdy ryzyko zostanie zaakceptowane, złagodzone lub przeniesione.

Ramy strategiczne: Jaki model zagrożeń jest Ci potrzebny?

Wybierz metodykę odpowiadającą poziomowi technicznemu twojego zespołu:

STRIDE (dla deweloperów):

Najlepsze dla: Zespoły inżynierskie poszukujące powtarzalnego, logicznego sposobu wykrywania błędów w architekturze oprogramowania.

PASTA (skoncentrowany na ryzyku):

Najlepsze dla: Bezpieczeństwo powiązane z celami biznesowymi. Oznacza Process for Attack Simulation and Threat Analysis i koncentruje się na dopasowaniu zabezpieczeń do celów biznesowych.

V.A.S.T. (zorientowany na agile):

Najlepsze dla: DevOps w dużych przedsiębiorstwach. Skupia się na automatyzacji i integracji modelowania zagrożeń z pipeline CI/CD.

Kluczowe elementy szablonu modelowania zagrożeń

Wysokowydajna tablica do modelowania zagrożeń wymaga tych pięciu podstawowych elementów:

System Architecture / DFD: Wizualna mapa procesów, magazynów danych, aktorów (użytkowników) i przepływów danych.

Asset Inventory: Lista „najcenniejszych zasobów”, które chronisz (np. informacje umożliwiające identyfikację osoby, dane karty kredytowej, dane dostępowe administratora).

Threat Traceability Matrix: Tabela łącząca Zagrożenie, Skutek, Prawdopodobieństwo i Wynik ryzyka.

Attack Trees: Diagram rozgałęziający pokazujący różne ścieżki, jakie może obrać atakujący, aby osiągnąć konkretny cel.

Validation Checklist: Ostatnia sekcja, która zapewnia, że środki zaradcze zostały faktycznie wdrożone w kodzie.