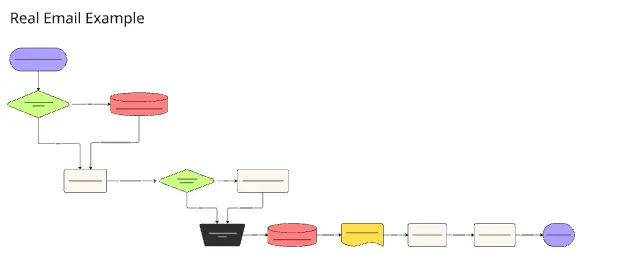

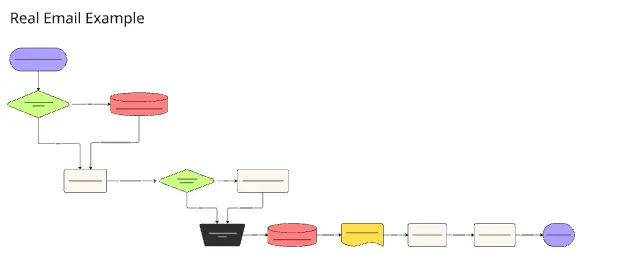

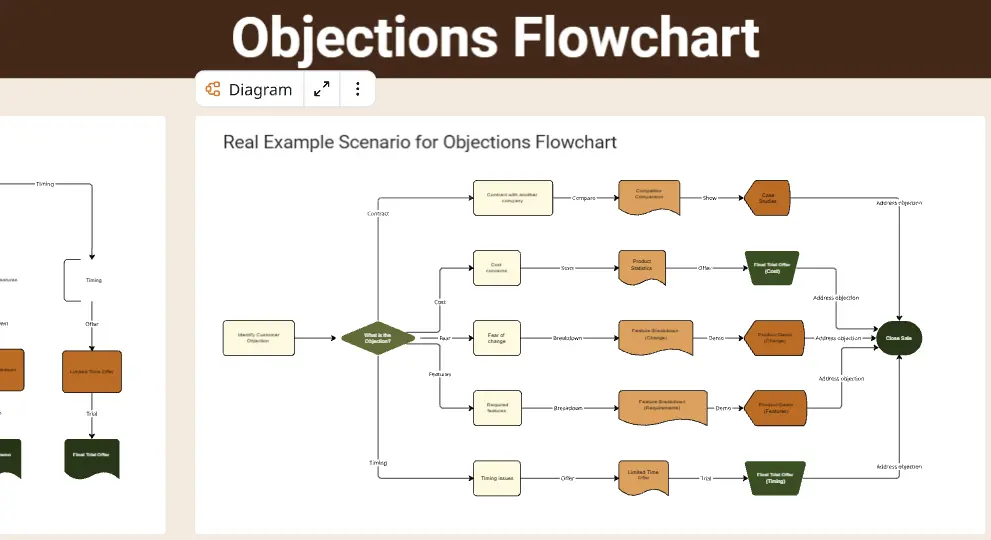

Schemat blokowy użytkownika aplikacji

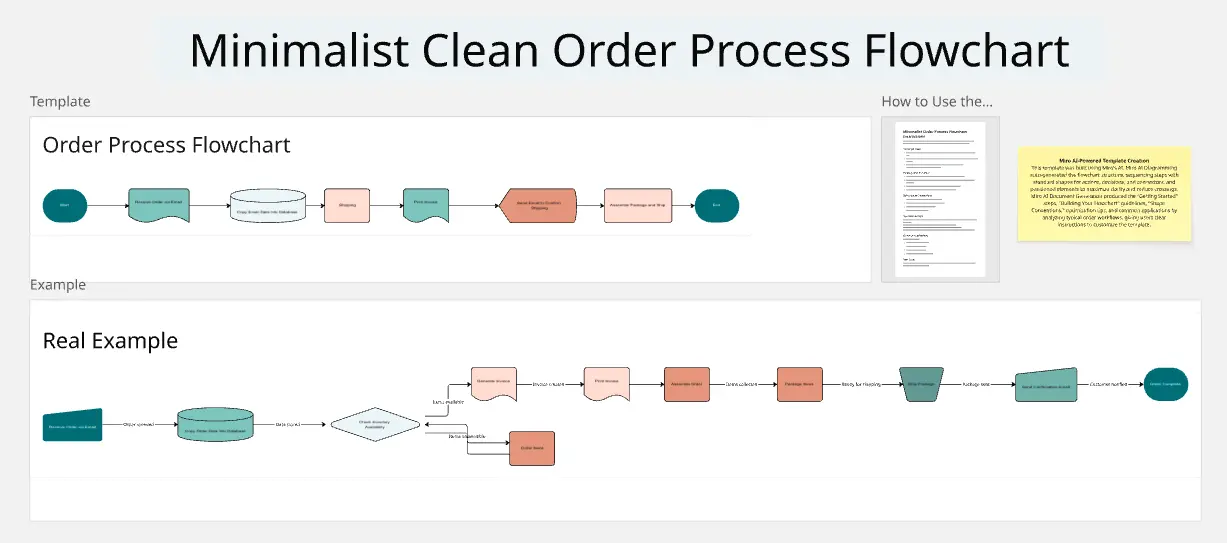

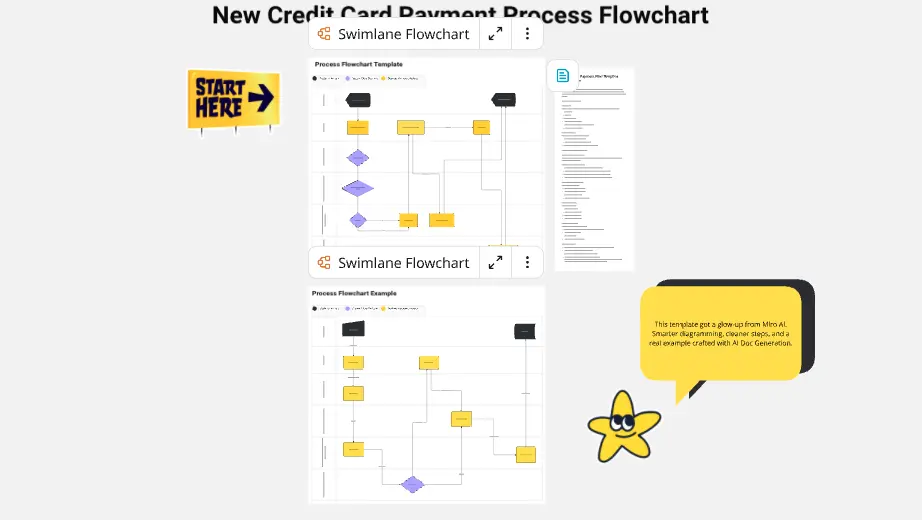

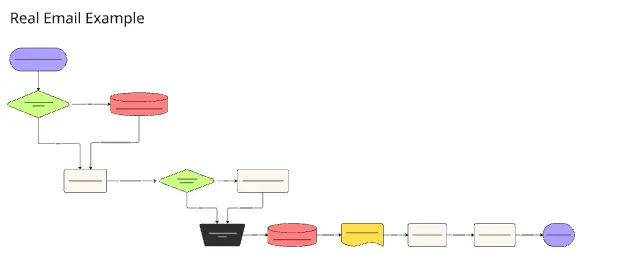

Kompleksowe mapowanie przepływu autoryzacji, walidacja logowania, weryfikacja hasła, operacje resetowania oraz wyzwalacze powiadomień e-mail. Wizualizacja punktów decyzyjnych (poprawne/niepoprawne dane), ścieżek obsługi błędów oraz procesów odzyskiwania w jednym diagramie. Idealne dla projektantów UX, menedżerów produktu, deweloperów i zespołów QA dokumentujących ścieżki autoryzacji użytkowników. Niezbędne do planowania sprintów, przekazywania zadań programistycznych, audytów bezpieczeństwa, dokumentacji wdrażania oraz identyfikowania punktów tarcia UX. Ułatwia komunikację między zespołami projektowania, rozwoju i bezpieczeństwa, zapewniając spójne doświadczenia autoryzacyjne na różnych platformach.

Cel

Zapewnia kompleksową dokumentację wizualną przepływów autoryzacji użytkowników od początkowej próby logowania po uzyskanie dostępu lub zakończenie odzyskiwania hasła. Mapuje całą logikę warunkową, reakcje systemu i punkty styku użytkownika w ścieżce autoryzacji.

Cele:

Jasność: Eliminacja niejasności w logice przepływu logowania dla zespołów wielofunkcyjnych

Spójność: Zapewnienie jednolitego doświadczenia uwierzytelniania na platformach webowych i mobilnych

Bezpieczeństwo: Dokumentowanie zasad weryfikacji hasła i zabezpieczeń odzyskiwania

Wydajność: Zmniejszenie liczby pytań o rozwój i luk w przypadkach testowych QA

Doświadczenie użytkownika: Identyfikacja punktów tarcia w procesie uwierzytelniania wymagających optymalizacji

Korzyści:

Dla Deweloperów: Jasne wymagania wdrożeniowe zmniejszające potrzebę konsultacji z działami projektowymi lub produktowymi

Dla Projektantów: Dokumentacja przypadków brzegowych i stanów błędów często pomijanych w makietach

Dla Menedżerów Produktu: Umożliwia zharmonizowanie interesariuszy co do wymagań dotyczących uwierzytelniania i kompromisów w zakresie bezpieczeństwa

Dla Zespołów QA: Udostępnia kompletną mapę scenariuszy testowych zapewniającą pokrycie wszystkich ścieżek uwierzytelniania

Dla Zespołów Bezpieczeństwa: Waliduje polityki haseł, mechanizmy resetowania i środki ochrony kont spełniające wymagania zgodności

Dla Dokumentacji: Tworzy zbywalne odniesienie do wdrażania nowych członków zespołu i utrzymywania funkcji uwierzytelniania

Goodluck

Khawaja Rizwan