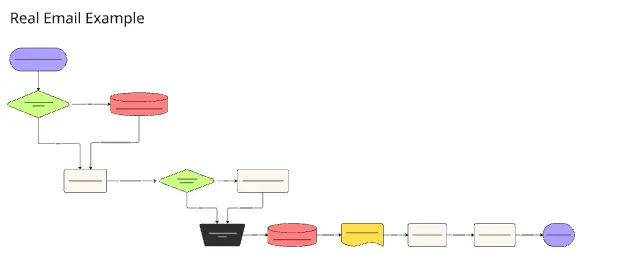

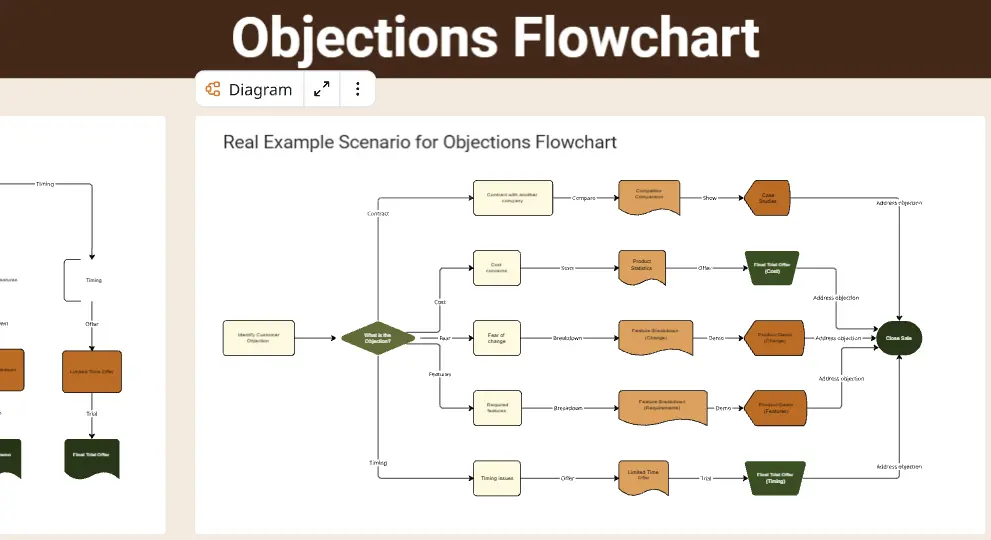

Diagramme de flux de l'application

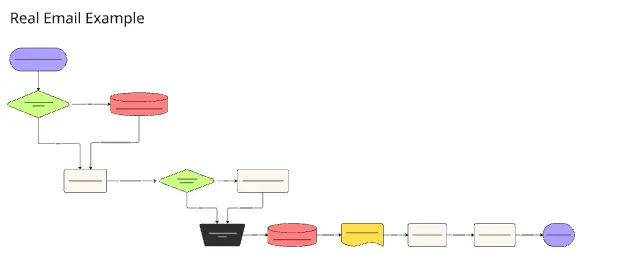

Cartographie complète du flux d'authentification, validation de connexion, vérification de mot de passe, workflows de réinitialisation et déclencheurs de notification par e-mail. Visualise les points de décision (identifiants valides/invalides), les chemins de gestion des erreurs et les processus de récupération dans un seul diagramme. Parfait pour les designers UX, les chefs de produit, les développeurs et les équipes QA documentant les parcours d'authentification des utilisateurs. Essentiel pour la planification de sprint, les transferts aux développeurs, les audits de sécurité, la documentation d'intégration et l'identification des points de friction UX. Rationalise la communication entre les équipes design-développement-sécurité, garantissant une expérience d'authentification cohérente sur toutes les plateformes.

Objectif

Fournit une documentation visuelle complète des workflows d'authentification des utilisateurs, de la tentative initiale de connexion à l'accès réussi ou à la finalisation de la récupération de mot de passe. Cartographie toute la logique conditionnelle, les réponses système et les points de contact utilisateur dans le parcours d'authentification.

Objectifs :

Clarté : Élimine les ambiguïtés dans la logique des flux de connexion pour les équipes interfonctionnelles

Cohérence : Assure une expérience d'authentification uniforme sur les plateformes web et mobiles

Sécurité : Documenter les règles de validation des mots de passe et les mesures de récupération

Efficacité : Réduit les questions de développement et les lacunes dans les cas de test QA

Expérience utilisateur : Identifie les points de friction dans l'authentification nécessitant une optimisation

Avantages :

Pour les développeurs : Des exigences claires pour l'implémentation, réduisant les allers-retours avec la conception/produit

Pour les designers : Documente les cas limites et les états d’erreur souvent négligés dans les maquettes

Pour les chefs de produit : Permet l'alignement des parties prenantes sur les exigences d'authentification et les compromis de sécurité

Pour les équipes QA : Fournit une carte complète des scénarios de test garantissant la couverture de tous les chemins d'authentification

Pour les équipes de sécurité : Valide que les politiques de mot de passe, les mécanismes de réinitialisation et les mesures de protection des comptes répondent aux exigences de conformité

Pour la documentation : Crée une référence réutilisable pour l'intégration des nouveaux membres et la maintenance des fonctionnalités d'authentification

Bonne chance

Khawaja Rizwan